Après iOS, Apple corrige les failles Trident dans OS X Yosemite et El Capitan. Exploitées, elles permettent à un attaquant d'espionner l'utilisateur en installant furtivement un malware. Safari a aussi été mis à jour.

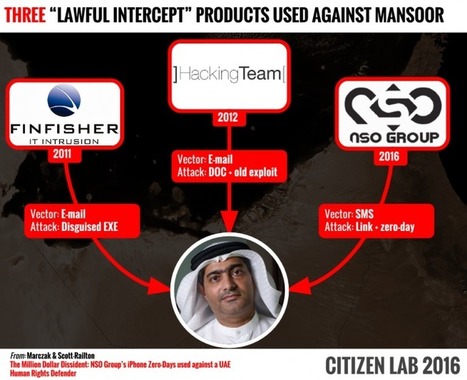

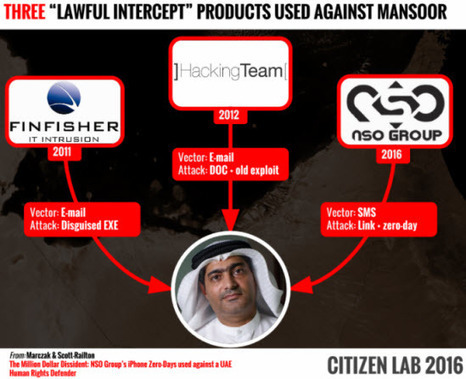

La semaine dernière, Lookout et Citizen Lab dévoilaient publiquement l'existence d'un spyware commercial conçu par la très discrète société NSO. Comme Gamma Group (à l'origine du logiciel espion Finfisher) et Hacking Team, son activité consiste à développer et vendre des outils d'espionnage.

Et pour s'installer sur un iPhone, ce spyware baptisé Pegasus exploitait trois vulnérabilités inconnues d'iOS (Trident). Depuis Apple a développé et diffusé des correctifs de sécurité auprès des utilisateurs de sa plateforme.

Learn more / En savoir plus / Mehr erfahren:

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=Trident

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=PEGASUS

Your new post is loading...

Your new post is loading...

Après iOS, Apple corrige les failles Trident dans OS X Yosemite et El Capitan. Exploitées, elles permettent à un attaquant d'espionner l'utilisateur en installant furtivement un malware. Safari a aussi été mis à jour.

La semaine dernière, Lookout et Citizen Lab dévoilaient publiquement l'existence d'un spyware commercial conçu par la très discrète société NSO. Comme Gamma Group (à l'origine du logiciel espion Finfisher) et Hacking Team, son activité consiste à développer et vendre des outils d'espionnage.

Et pour s'installer sur un iPhone, ce spyware baptisé Pegasus exploitait trois vulnérabilités inconnues d'iOS (Trident). Depuis Apple a développé et diffusé des correctifs de sécurité auprès des utilisateurs de sa plateforme.

Learn more / En savoir plus / Mehr erfahren:

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=Trident

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security/?tag=PEGASUS