Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

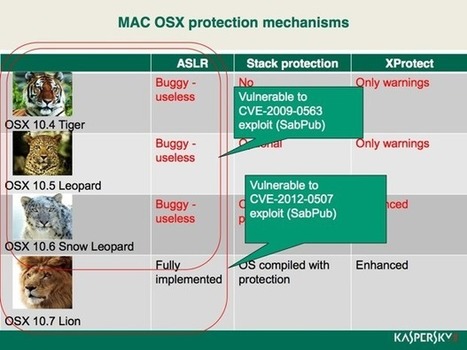

A l’occasion de l’analyse d’un programme malveillant sur Mac OS X, exploitant une ancienne faille d’Office, Microsoft glisse une conclusion sur la sécurité du système d’Apple. Une analyse qui se croise avec les critiques de Kaspersky sur la sécurité d’Apple, mise en doute suite à la diffusion du cheval de Troie Flashback. Sur le Malware Protection Center, Microsoft est revenu le 30 avril sur un programme malveillant actif sur l’environnement d’Apple et qui exploite une faille d’Office pour Mac vieille de trois ans. A noter que cette faille n’est exploitable que sur les versions Snow Leopard et précédentes de l’OS, Lion n’étant donc pas concerné. Restez sur vos gardes, cela promet... rien de bon...

|

Scooped by

Gust MEES

|

Depuis les aventures du malware Flashback sur Mac OS X, la sécurité des Mac est redevenue un sujet à sensations. Les éditeurs de solutions de sécurité s’en sont donnés à cœur joie, l’occasion leur étant fournie de mettre en pratique des ... Lire plus...

|

Scooped by

Gust MEES

|

Vous croyez toujours que votre Mac est sécurisé, car les PC Microsoft tombent sous les virus et les vers, mais pas les Macs ? Réveillez-vous ! Cette année a connu la première compromission majeure de Macs à travers le monde (*). Qu'en est-il du vôtre ? Ainsi, utilisateurs de Mac, sachez que, d'une part mettre à jour en temps opportun, et d'autre part utiliser un logiciel anti-virus sont également bons pour votre Mac (et vos nerfs). Gardez votre système d'exploitation à jour en utilisant le mécanisme de "Mise à jour de logiciels..." qui est accessible dans le menu "Apple". Utilisez les droits "administrateur" uniquement lorsque c'est nécessaire, sinon, conservez les droits "utilisateur" restreints. Mais notez aussi qu'Apple peut encore s'améliorer: il leur a fallu des mois pour publier le correctif approprié - ce qui est long comparé au cycle mensuel de mise à jour de Microsoft.

|

Scooped by

Gust MEES

|

Apple : Ces OS palme d’or des failles de sécurité Un document rendu public par l'éditeur de solutions de sécurité Trend Micro souligne que la firm... La firme de Cupertino s’affiche en tête de liste des premiers fournisseurs IT de toute la planète en termes de systèmes d’exploitation vulnérables et de failles facilement exploitables par des logiciels malveillants. Retenez que cette vulnérabilité s’étend également sur ses applications. Remettez que Apple a souvent négligé le volet sécurité de ses logiciels à cause du mythe de « l’OS citadelle imprenables » Lire plus...

|

Scooped by

Gust MEES

|

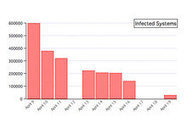

Selon l’éditeur de sécurité Kaspersky, il ne reste plus que 30 000 Mac infectés par le malware Flashback à la date du 19 avril, contre 600 000 une dizaine de jours plus tôt.

|

Scooped by

Gust MEES

|

La firme de Cupertino arrive en tête du classement réalisé par Trend Micro devant Oracle, Google et Microsoft.

|

Scooped by

Gust MEES

|

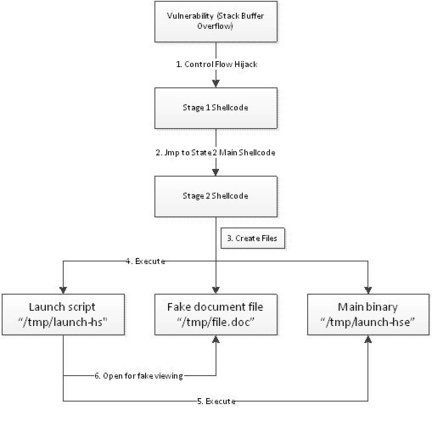

Repéré par des chercheurs de chez Kasperky, le malware SabPub exploite une fois encore une faille de sécurité Java dans Mac OS X via des documents Word piégés.

|

Scooped by

Gust MEES

|

Alors qu'Apple et plusieurs éditeurs en sécurité viennent de publier des correctifs pour venir à bout du cheval de Troie Flashback, un nouveau malware s'invite actuellement sur Mac OS X. Son nom : Backdoor.OSX.SabPub.a.

|

Scooped by

Gust MEES

|

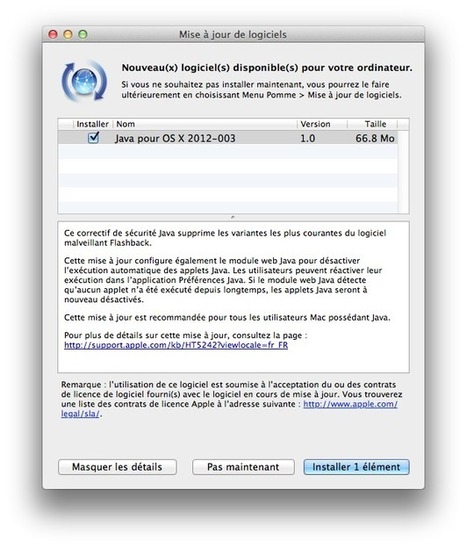

Apple propose une mise à jour de Java qui permet de supprimer les diverses variantes de Flashback et modifie le comportement du plugin.

|

Scooped by

Gust MEES

|

Apple a indiqué discrètement qu’il mettra bientôt à la disposition des utilisateurs Mac un outil de détection ...

|

Scooped by

Gust MEES

|

Plus d’un demi-million de Mac auraient été infectés, selon Dr. Web, par un logiciel malveillant exploitant une faille Java. Celui-ci, surnommé Flashback, marque-t-il la fin d’une époque ? Force est de constater qu’Apple n’a pas manqué de travailler à répandre lui-même cette image. Début 2009, l’entreprise présentait même son système d’exploitation comme «un havre de paix.» Mais cette présentation était à tout le moins discutable. De fait, la division sécurité d’IBM indiquait à la même période que Mac OS X et Mac OS X Server comptaient chacun pour 14,3 % des vulnérabilités dévoilées en 2008. Pour un environnement hyper sécurisé, on a vu mieux. Par la suite, les démonstrations d’exploits sur Mac OS X n’ont pas manqué. De quoi donner de l’eau au moulin d’Eric Filiol, spécialiste de la cryptologie, qui rappelait alors que ===> «tous les environnements capables d’exécution [de code] sont potentiellement vulnérables.» <=== Et l’on ne saurait contredire cette affirmation aussi prudente que réaliste.

|

Scooped by

Gust MEES

|

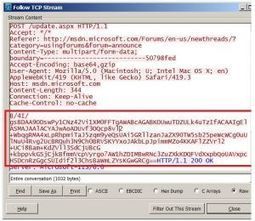

C'est du jamais vu : une entreprise de sécurité russe a découvert un réseau de 600 000 Mac zombies, infectés à cause d'une vulnérabilité de Java. On peut même ici parler d’erreur, car la faille qu’il exploite est loin d’être inconnue. Depuis le mois de février, Oracle propose une mise à jour critique pour la corriger. Les utilisateurs de Windows qui utilisent Java l’ont par exemple obtenue grâce à l’outil de mise à jour de Java. Mais sur Mac, c’est Apple qui centralise ces mises à jour de sécurité et qui les distribue par l'intermédiaire d'un outil intégré à Mac OS X. Or la marque à la pomme n’avait pas publié ce correctif ! Il a été poussé avant-hier, mardi 3 avril 2012, comme le montre cet avis de sécurité. ===> Un peu tard, quand on sait que 600 000 machines sont infectées par ce virus. <===

|

Scooped by

Gust MEES

|

Mac OS X succombe au cheval de Troie Flashback

Le dénommé Flashback poursuit ses ravages sur Mac OS X et atteint les 550 000 machines infectées. Il s’agit d’un cheval de Troie qui exploite deux failles de sécurité Java.

Le 16 mars et le 3 avril, Apple a déployé deux correctifs destinés à résorber les failles en question, sans toutefois orchestrer de mise à jour silencieuse. ===> Aussi, nombre d’utilisateurs n’ont pas appliqué ces patchs. <=== Autant de postes de travail en sont restés vulnérables.

|

|

Scooped by

Gust MEES

|

Microsoft explique avoir analysé le comportement d'un malware ciblant une faille au sein de Microsoft Office pour Mac. ===> « Aucun système d'exploitation sortant des laboratoires est immunisé contre les malwares », conclut ainsi Microsoft même si la vulnérabilité en question se trouve tout de même au sein d'une suite de logiciels développés par ses propres soins. <=== Quoi qu'il en soit, l'éditeur conseille aux utilisateurs de Microsoft Office pour Mac 2004/2008 d'activer les mises à jour. Notons que Mac OS X Lion n'est pas concerné par ce malware. La suite sur Clubic.com : Sécurité : Microsoft met en garde les utilisateurs de Mac OS X http://www.clubic.com/antivirus-securite-informatique/actualite-489960-microsoft-office-malware-mac-os.html#ixzz1u1jjCqV3

Informatique et high tech

|

Scooped by

Gust MEES

|

Selon Symantec, les auteurs du malware Flashback ont pu gagner jusqu'à 10 000 $ par jour au plus fort de l'infection, qui a touché environ 1 % des Mac en circulation. ===> Un business lucratif qui explique pourquoi, sa popularité aidant, le Mac est lui aussi devenu une proie pour les hackers. <===

Apple a des leçons à prendre chez Microsoft en matière de sécurité, c'est le contast dressé par Eugene Kaspersky, le PDG de l'éditeur de logiciels spécialisés qui porte son nom. ===> Utilisateurs Mac, apprenez la sécurité informatique dès à présent ! <=== Lire plus...

|

Scooped by

Gust MEES

|

Trend Micro annonce les résultats de son premier « intelligence report » de l’année sur les tendances et menaces informatiques. ===> Apple a dépassé Oracle, Google et Microsoft en nombre de vulnérabilités de sécurité identifiées avec un total de 91. <=== Oracle arrive en seconde position avec 78, Google en troisième avec 73 et enfin Microsoft en quatrième avec 43 vulnérabilités identifiées. Indépendamment d’une plus grande fragilité par rapport aux virus, Apple a fournit un nombre record de patchs durant le mois de mars dernier. Lire plus...

|

Scooped by

Gust MEES

|

Le retour récent dans l'actualité du malware Flashback a remis en avant les questions de sécurité autour du Mac. Les auteurs de ces malware ont également un total contrôle des Mac infectés et peuvent installer et exécuter de nouveaux codes natifs OS X, via le processus de mise à jour de Flashback. Je l'ai observé dans une de mes boîtes virtuelles (un OS X fonctionnant dans une machine VMware), un binaire shell a été installé et un malfaiteur a exécuté des commandes shell sur cette machine virtuelle, pour vite s'apercevoir de la supercherie (on peut voir ces machines virtuelles comme des chèvres attachées à un piquet…, ndr). À mon avis la personne à l'autre bout avait un doute sur l'infection réalisée… et il avait raison. Veuillez lire plus, très intéressant...

|

Scooped by

Gust MEES

|

D'autres chevaux de Troie, moins graves que Flashback, ont visé Mac OS X - Malware - Après avoir découvert le Cheval de Troie Flashback sur Mac, les...

|

Scooped by

Gust MEES

|

Découvert par Kaspersky, ce nouveau malware qui cible les Mac exploite une faille de sécurité Java. Le répit aura été de courte durée. À peine Apple avait-il publié une mise à jour de Java contenant un logiciel de suppression du malware Flashback qu’un nouveau fléau était découvert. Baptisé SabPub, il a été découvert par l’éditeur Kaspersky qui en a repéré deux variantes. Comme Flashback, SabPub passe par une faille de sécurité de Java au moyen d’un document Word piégé. Le Mac infecté va ensuite se connecter à un site web depuis lequel sont envoyées des commandes. Un pirate peut notamment obtenir des captures d’écran du Mac de la victime. Cependant, le mode de diffusion de ce malware via des documents Word piégés rend sa propagation moins puissante que celle de Flashback qui a touché 600 000 machines de par le monde.

|

Scooped by

Gust MEES

|

Après Kapersky qui propose depuis quelques jours un outil permettant de vérifier si votre Mac est infecté par le malware Flashback, et si c'est le cas, de le supprimer, Apple publie aujourd'hui son propre correctif de sécurité destiné à...

|

Scooped by

Gust MEES

|

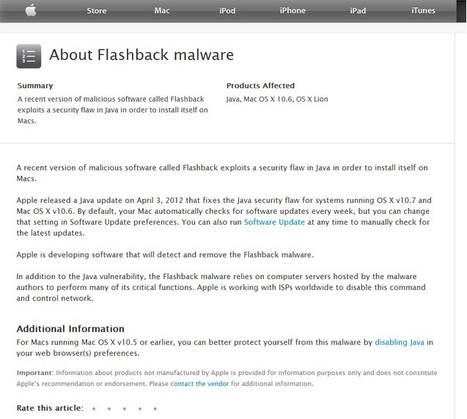

La firme de Cupertino a publié une page spéciale Flashback sur son site de support et indique préparer son propre patch. Apple aurait aussi contacté des FAI et des bureaux d'enregistrements pour tenter d'éradiquer le botnet. Apple sort enfin de son silence. Quelques jours après avoir poussé, sans faire référence à Flashback, une mise à jour de sécurité pour Java sur Mac (voir notre article sur le botnet Flashback), Apple hausse un peu le ton. Et publie sur son site de support une page spécifique au fameux malware qui, d’après Dr.Web, infecterait désormais quelque 655 700 machines. agrandir la photo

===> Une drôle de page tout de même qui n’explique pas comment faire pour savoir si l’on a été effectivement infecté par Flashback, ni comment supprimer le virus de sa machine ! <===

|

Scooped by

Gust MEES

|

"Apple développe des logiciels qui détecteront et supprimeront le virus Flashback", a indiqué l'entreprise dans un message diffusé par un blog sur son site internet. Les pirates informatiques trompent les utilisateurs de Mac en les incitant à télécharger une fausse nouvelle version du logiciel de visionnage de vidéos Adobe Flash, qui est en fait un cheval de Troie.

|

Scooped by

Gust MEES

|

Le cheval de Troie Flashback cause beaucoup de dégâts et d'émoi depuis la semaine dernière. Voici la méthode pour savoir si votre ordinateur en est victime.

|

Scooped by

Gust MEES

|

Un éditeur de sécurité russe estime à 600 000 le nombre de machines d’Apple infectées par le Trojan. MacOS reste la plate-forme la plus hermétique aux malwares mais son succès dans le monde suscite de plus en plus d'intérêt de la part des pirates. La preuve : l'essor de Flashback, un Cheval de Troie qui aurait tendance à vite se propager sur la planète. Le malware qui profite de deux failles de sécurité du plugin Java s’est propagé principalement en Amérique du Nord (76,4%), au Royaume-Uni (12,8%) et en Australie (6,1%). La France quant à elle représenterait 0,6% des ordinateurs infectés par le cheval de Troie. C’est la compagnie d’anti-virus Russe DrWeb qui a mené l’enquête.

|

Your new post is loading...

Your new post is loading...