Your new post is loading...

Your new post is loading...

Alerte sécurité Android – Un lot de 4 vulnérabilités critiques visant les terminaux Android possédant un processeur Qualcomm a été découvert par la société spécialisée CheckPoint. La menace est à prendre au sérieux vu son ampleur : 900 millions de terminaux seraient vulnérables !

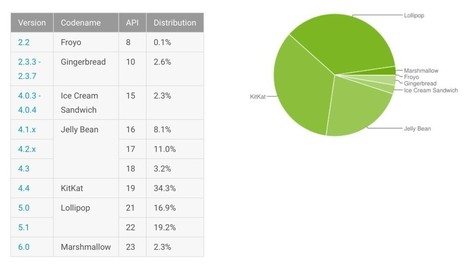

Android est présent sur des millions d’appareils mobiles. C’est donc logique qu’il soit une cible de choix pour les pirates et leurs malwares. Google prépare actuellement Android Nougat, la prochaine version du système. Il va axer les améliorations sur la sécurité du système afin de le renforcer et de mieux le protéger. Tout d’abord, il va modifier la façon dont est gérée la segmentation de la mémoire pour éviter les failles de type « buffer overflow ». Un meilleur paramétrage des segments de mémoire selon différents types devrait être appliqué.

Ensuite, Google voudrait diminuer les possibilités d’attaques en réduisant les fonctions accessibles par des malwares. C’est notamment le cas des fonctions de debug, mais également à certaines lacunes du module de sécurité SELinux. À noter également que la sandbox Seccomp introduite dans Lollipop devrait devenir obligatoire.

C’est la rançon du succès, plus un système est utilisé, plus il est visé par les pirates. Reste à voir si Google va réussir à protéger correctement son système.

Dans le monde post-Snowden, le chiffrement des téléphones est devenu un véritable argument de vente de la part des fabricants. Après un tour d'horizon sur le chiffrement de l'iPhone, c'est au tour de la sécurité du système d'exploitation de Google, Android, d'être au centre de toutes les attentions.

Je vous ai déjà parlé de WOT qui permet d'obtenir une évaluation des sites que vous visitez grâce à une extension présente dans votre navigateur. Et bien voici un portage pour Android qui utilise les API de Web of Trust afin de détecter et bloquer les liens malveillants qu'ils soient dans un navigateur où dans une application tierce (SMS, twitter, client email...).

Cette application gratuite baptisée Tap n Trust est totalement configurable et l'alerte n'intervient que lorsqu'il y a anguille sous roche en fonction du niveau paramétré, bloquant alors le chargement de la page.

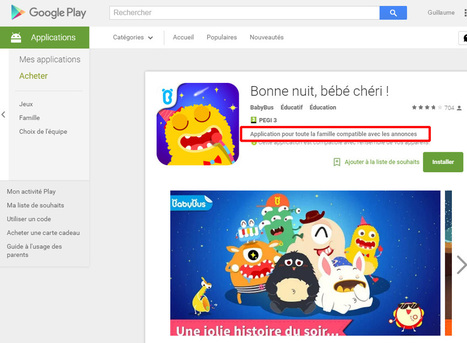

À partir de 2016, Google préviendra lorsque des publicités sont affichées sur les applications Android, quelles que soient la catégorie.

La mesure était déjà obligatoire pour faire référencer comme telle une application pour enfants, mais elle sera désormais généralisée à l’ensemble des applications Android. Google a écrit mercredi à l’ensemble des développeurs inscrits sur Google Play pour prévenir qu’à partir de l’année prochaine, les utilisateurs pourront voir à l’avance qu’une application qu’ils pensent installer affiche de la publicité.

L’étiquette « Annonces » s’affichera sur les fiches de description des applications gratuites financées par la pub (comme c’est déjà le cas pour les achats in-app), et les développeurs sont fortement incités à jouer le jeu de la transparence en déclarant eux-mêmes la chose.

Dernière menace en date pour la plate-forme Android, un ransomware particulièrement sournois qui peut changer le code PIN d'un mobile.

La fonction retour aux paramétres d'usine de certains terminaux Android est loin de fonctionner correctement. Des données sensibles sont ainsi toujours accessibles sur de smartphones Samsung et HTC

In baseball (or so I am told), it's a curveball or a knuckleball.

In cricket, an altogether more slippery and treacherous game, it's a googly or a doosra.

You're expecting the ball to come at you in a predictable direction.

But a hidden twist in the action brings the onslaught from another angle altogether.

Here's an intriguing tale of an Android malware curveball spotted recently in SophosLabs.

Alors qu'une faille de sécurité a été détectée dans un composant utilisé par Android, Google n'a pas prévu de fournir de correctif pour les versions antérieures à la branche 4.4. Devant le tollé, l'entreprise américaine a finalement expliqué plus en détail pourquoi il ne la corrigera pas.

Une équipe de chercheurs de Georgia Tech travaillent sur une application mobile (pour Android) qui permet de chiffrer tout ce que vous entrez dans les autres applications installées sur votre mobile, sans que celles-ci n'aient besoin nativement de supporter le chiffrement. Pour cela, ils ont recours à une astuce qui consiste à embarquer l'application de votre choix (Gmail, Whatsapp...etc) dans la leur, et intercaler au-dessus de l'application que vous désirez utiliser, un calque reprenant le design de l'application d'origine et faisant office de proxy visuel... Ensuite, tout ce que vous saisissez dans les champs est chiffré avec la clé privée du destinataire et envoyé chiffré. Sauf que chez vous, ça apparait en clair grâce à cette surcouche.

Une faille affectant la quasi-totalité des versions d'Android a été corrigée par Google, qui a été alerté ce printemps par une société de sécurité informatique.

Si Google Play est la plateforme d'applications la plus utilisée sur Android, il en existe d'autres. Mais celles-ci ont du mal à exister face à la boutique officielle de Google. Mais pour Aptoide, la firme de Mountain View use de pratiques anticoncurrentielles pour empêcher l'émergence de solutions alternatives.

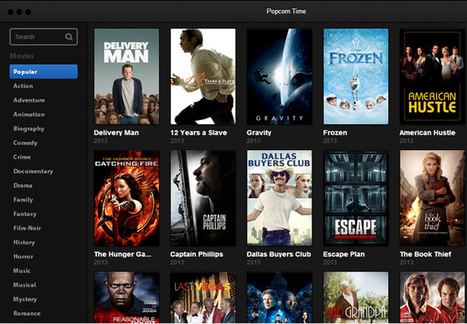

Time4Popcorn est disponible sur Android. Successeur officieux de Popcorn Time, ce nouveau projet géré par d'autres personnes que les concepteurs initiaux soulève quelques inquiétudes. En outre, ses jours paraissent comptés sur Google Play : Google tolérera-t-il longtemps une application mobile décrite comme le "Netflix du piratage" ?

|

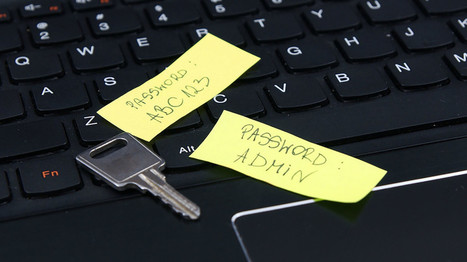

Google et Dashlane lancent le projet d'une API ouverte baptisée Open YOLO qui consiste à permettre aux gestionnaires de mots de passe de faciliter l'identification sur les applications Android.

La Commission européenne avance sur la procédure antitrust concernant Android. Une communication des griefs est sur le point d'être envoyée à Google, selon un faisceau d'indices relevé par Bloomberg.

2016 pourrait bien être une année décisive dans la procédure visant à déterminer si Google a bien abusé de sa position dominante dans la recherche pour privilégier ses propres services au détriment de la concurrence. Car en effet, la perspective d’un dénouement devant les tribunaux du bras de fer entre la firme de Mountain View et la Commission européenne est plus que jamais d’actualité.

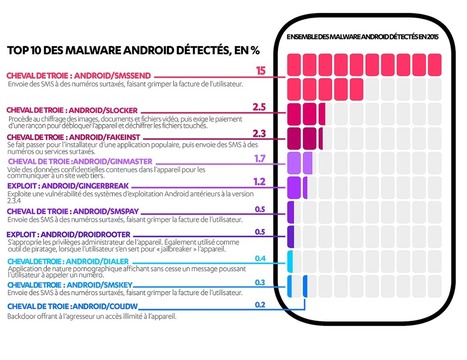

F-Secure profite du Mobile World Congress pour présenter son top 10 des menaces Android en 2015, et faire un point sur celles à surveiller cette année.

SMSSecure est une application Android qui permet de chiffrer de bout en bout vos SMS, très simplement.

Prévu initialement avec Android Lollipop, le chiffrement par défaut sera finalement proposé aux terminaux commercialisés avec Android Marshmallow.

Le chiffrement par défaut sur Android refait parler de lui. C’est ce qu’a découvert le site Ars Technica en épluchant un guide technique (.pdf) élaboré par Google pour accompagner les constructeurs qui prévoient de fournir des smartphones équipés de la sixième version du système d’exploitation mobile (Marshmallow). Mais pour bénéficier automatiquement de cette fonctionnalité, le terminal devra satisfaire certains critères.

Le fournisseur de solutions de sécurité Palo Alto Networks a trouvé trois variantes d'un malware Android se faisant passer pour un émulateur de jeux Nintendo. Pas présent sur le Google Store, Gunpoder se diffuse au travers des librairies publicitaires Airpush et peut ne pas être détecté en tant que malware mais en simple adware par les antivirus.

Des experts en sécurité ont établi une liste de choses à faire pour réduire les risques sur la plate-forme Google Android. Ce memo est aussi bien destiné aux services informatiques des entreprises qu'à leurs utilisateurs. Voici les huit conseils de sécurité préconisés par les experts de l'OS mobile interrogés par notre confrère de CIO, James A. Martin.

Les backdoors (ou portes dérobées) DeathRing et CoolReaper découverts en décembre 2014 ont potentiellement pu toucher des millions d’utilisateurs Android. La menace proviendrait de Chine.

La firme de sécurité américaine Palo Alto Networks, qui a publié un rapport sur le backdoor CoolReaper, expliquant qu’il était présent sur 64 des 77 ROMs examinés, dont 41 signés par le certificat numérique du constructeur. Bien que ces ROMs aient été récupérés sur le site de Coolpad, une autre preuve confirme l’hypothèse selon laquelle le backdoor a été intégré intentionnellement par la société chinoise, puisque le malware est relié à un serveur de commande et de contrôle enregistré dans des domaines appartenant au constructeur.

Si vous avez vos petits secrets à protéger sur votre smartphone, il y a une application baptisée Secrecy qui va vous intéresser. Développée par Matthew Kwan, cette application permet un peu à la manière de TrueCrypt, de créer des conteneurs et d'y placer des fichiers, peu importe leur type. Ça marche avec tout.

Dans la description de l'application, Matthew explique qu'il a été très déçu par toutes les apps coffre fort qui existent sur le Playstore et que celles-ci font le boulot à moitié en ne supprimant pas les fichiers temporaires, en ne proposant qu'un mot de passe à l’ouverture, mais sans véritable chiffrement ou en ne permettant le chiffrement que des vidéos et des photos

Si l'on en croit le dernier rapport de la société Cheetah Mobile spécialisé dans la sécurité informatique, il y a quelque chose de pourri au royaume d'Android.

orWall est une application Android qui s'appuie sur les fonctionnalités d'Orbot, un proxy qui permet d'acheminer le trafic à travers le réseau TOR, pour proposer un contrôle plus fin de l'activité réseau de son téléphone.

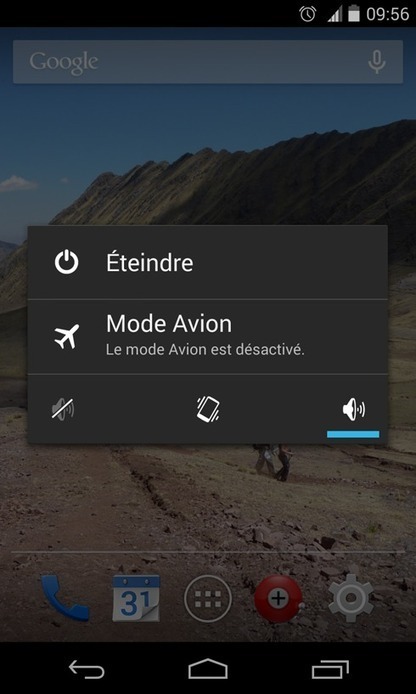

Démarrer en mode sécurisé (aussi appelé « sans échec ») son smartphone ou sa tablette Android permet de désinstaller certaines applications malveillantes qui bloquent l’appareil. Comment faire ? Sur un PC, démarrer en mode sans échec (ex : Windows 8) permet de « booter » un système avec un minimum de logiciels actifs, dans le but de résoudre un problème comme le blocage de l’ordinateur par un ransomware ou la désactivation malveillante de l’antivirus. Sous Android, il existe la même fonctionnalité : en cas d’infection par un rançongiciel (ex : Koler), ce mode sécurisé permet de démarrer en désactivant l’ensemble des applications installées par vos soins, en vue de désinstaller celle qui bloque le smartphone.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...