Your new post is loading...

Your new post is loading...

While 2016 may not have been the banner year for cryptographic exploits that 2015 was, researchers around the world continued to advance the state of the art.

Encryption is hard. When NSA leaker Edward Snowden wanted to communicate with journalist Glenn Greenwald via encrypted email, Greenwald couldn’t figure out the venerable crypto program PGP even after Snowden made a 12-minute tutorial video. Nadim Kobeissi wants to bulldoze that steep learning curve. At the HOPE hacker conference in New York later this month he’ll release a beta version of an all-purpose file encryption program called miniLock, a free and open-source browser plugin designed to let even Luddites encrypt and decrypt files with practically uncrackable cryptographic protection in seconds.

Quelle est la différence entre la cryptologie et la cryptographie ? La cryptologie est la « science du secret ». Elle regroupe la cryptographie, qui permet de coder les messages, et la cryptanalyse, qui permet de les décoder.

Parmi les nombreux événements autour du logiciel libre et le hacking qui se passent en France, et que j’aimerai bien y’assister un jour au Maroc, il y a Pas Sage en Seine. La qualité des conférences est toujours au rendez-vous. La conférence de Skhaen en est un exemple, en 80 minutes il a passé en revue plusieurs concepts et principes de la cryptographie. Comme le précise Skhaen lui même tout au début de son intervention, la conférence se limite à traiter les bases de la crypto. N’empêche, je pense que même Madame Michu devrait connaître ces notions, plus particulièrement la partie consacrée aux smartphones Android .

Le BitCoin n’est plus à présenter. Cette monnaie virtuelle qui ne dépend d’aucune banque centrale ou autorité, n’en finit pas de prendre de la valeur. Il atteint aujourd’hui le seuil record de 37 € !

Comme il est de plus en plus accepté en tant que moyen de paiement – par exemple tout dernièrement par Mega et WordPress -, son cours est passé de 20 e à près de 40 € en quasiment une semaine ! Les BitCoins sont pourtant encore difficile à manipuler : il faut les acheter, en euros sur Internet (via des plateformes spécialisées), puis se familiariser avec leur fonctionnement, qui repose sur des principes cryptographiques complexes. Pour plus de renseignements et pour voir en direct les taux d’échanges de la monnaie, vous pouvez aller sur le portail français bitcoin.fr. A noter que c’est aussi une aubaine pour les cybercriminels, qui voient à travers le BitCoin un nouveau moyen de blanchir l’argent provenant du carding et de la vente de programmes malveillants.

ElcomSoft, la société spécialiste dans les logiciels de cracking de mot de passe vient de commercialiser pour 300 $ un nouvel outil baptisé Forensic Disk Decryptor qui est capable, tenez-vous bien, de récupérer les clés de chiffrement contenues dans la mémoire de l'ordinateur. Grâce à cette clé, l'outil peut alors accéder à des partitions, des conteneurs ou des documents chiffrés avec PGP, BitLocker ou encore TrueCrypt.

En effet, pour ne pas à avoir à entrer à chaque fois son mot de passe, qui peut être très long et très compliqué, ces outils stockent en mémoire une clé qui permet d’accéder aux données chiffrées ou d'en écrire de nouvelles. C'est cette clé que Forensic Disk Decryptor sait récupérer.

ous avez des données confidentielles à transporter ? Optez pour une clé USB sécurisée afin de garder vos données personnelles à l’abri des regards indiscrets, même en cas de perte ou de vol ! Plusieurs fabricants offrent des clés USB haute sécurité, zoom sur ces produits.

Continuons dans notre découverte des solutions de stockage en ligne avec Bajoo, l’outil français pour sauvegarder vos données dans le Cloud. A l’instar de Dropbox ou de Google Drive, Bajoo va vous permettre de placer vos fichiers (photos, vidéos, documents, …) dans le Cloud et ce de manière très sécurisée.

Via gasno

Le 20 novembre dernier, l'Union Internationale des Télécommunications (UIT) a adopté un standard confidentiel sur les spécifications des systèmes d'analyse profondes de paquets (DPI), qui permettent de vérifier le contenu des communications et de décider quoi en faire. Le document de 110 pages a cependant fuité, et sa lecture confirme les craintes que le public peut avoir à l'encontre du DPI.

Si vous souhaitez envoyer des emails chiffrés via Gmail, il existe une petite extension Chrome qui va vous permettre de faire ça très facilement. Ça s’appelle SafeGmail et ça fonctionne de la manière suivante. Tout d’abord, ça rajoute une option dans vos mails composés vous autorisant un chiffrement AES (de je ne sais combien), avec une question et une réponse que vous renseignez.

|

Le directeur de l’ANSSI est revenu récemment sur les nombreux débats actuels autour du chiffrement sur Internet. Il explique qu’il est indispensable qu’un accès puisse être aménagé pour permettre aux autorités de déchiffrer tout contenu échangé, avec l’aval de la Justice.

Cette réaction semble être dans la mouvance de la déclaration de David Cameron, premier ministre britannique, souhaitant purement et simplement interdire le chiffrement. Guillaume Poupard, le directeur général de l’agence nationale de la sécurité des systèmes d’information (ANSSI), a expliqué à la presse être pour une cryptographie efficace mais contrôlée par des backdoors dédiés aux autorités dans certaines situations définies et encadrées par la Justice.

Des chercheurs ont mis au point une solution de routage des données, qui permet de transmettre une clé inviolable d'un point à l'autre du réseau, par des procédés de cryptographie quantique.

Afin d'améliorer la sécurité des données, Amazon Web Services (AWS) a lancé CloudHSM. Le service utilise une appliance distincte pour protéger les clés cryptographiques utilisées pour le chiffrement. Le cloud d'Amazon propose déjà un certain nombre de solutions pour protéger les données sensibles. Mais pour certaines applications et certaines données qui font l'objet de mandats contractuels ou réglementaires pour la gestion des clés cryptographiques, des protections additionnelles peuvent être nécessaires. « C'est à ce niveau-là que la solution CloudHSM (Hardware Security Module) peut intervenir », a déclaré Amazon. « Jusqu'à présent, les entreprises avaient une seule solution : conserver les données localement ou déployer des équipements en interne pour protéger les données cryptées dans le cloud, avec en contrepartie, un impact négatif sur la performance des applications », a ajouté le fournisseur.

La sécurité informatique doit être repensée et se préparer à un monde où la cryptographie ne sera plus déterminante. C'est l'avertissement lancé par Adi Shamir, l'un des créateurs de l'algorithme de chiffrement asymétrique RSA. Selon lui, le cyber-espionnage réduit l'intérêt de la cryptographie.

Les autorités chinoisent seraient en train de bloquer toute possibilité de chiffrement (cryptage) sur l'Internet national, mettant ainsi fin à toute forme de confidentialité personnelle et professionnelle sur le web de l'Empire du milieu.

La Chine n'a que faire des débats sur la nouvelle gouvernance mondiale d'Internet, puisqu'elle organise elle-même son propre Internet national : d'après The Guardian et le Global Times, les autorités chinoises renforcent de nouveau le contrôle d'Internet à l'intérieur de ses frontières, en ajoutant à leur super-firewall un nouveau dispositif technologique qui bloquerait toute possibilité de chiffrer (crypter) les communications électroniques.

Certains messages ou fichiers doivent être envoyés par Internet avec la plus grande prudence, notamment si les informations contenues sont d'ordre professionnel ou intime. Outre les offres d'envoi sécurisé par e-mail, il existe une solution simple pour la transmission de fichiers plus volumineux : Securesha.re.

Dans six semaines, Kim "Dotcom" Schmitz lancera son nouveau service d'hébergement de fichiers, baptisé Mega. Soucieux de gérer le buzz autour de son nouveau projet, le fondateur de MegaUpload n'a pas diffusé beaucoup d'informations jusqu'à présent, hormis trois captures d'écran diffusées vendredi sur Twitter.

Quand on est soucieux de la protection de sa vie privée, sa sécurité et de garder un semblant d’anonymat sur Internet, le temps qu’on dépense à configurer sa distribution et les logiciels qu’on utilise au quotidien -navigateur web, client de messagerie et chat… etc- n’a pas vraiment d’importance. Malheureusement, même en ayant un ordinateur portable, il arrive souvent qu’on doit se connecter depuis une machine qui n’est pas la notre, que ce soit au boulot, dans un cybercafé, chez un pote…etc.

Dans des moments pareils, avoir dans sa poche une clé usb qui permet de booter sur distribution pré-configuré, pour vous offrir une meilleure protection sur Internet, n’est guère un luxe. Et c’est pour quoi j’ai pensé que vous serez intéressé par Tails, une distribution pensée pour les paranos que nous sommes.

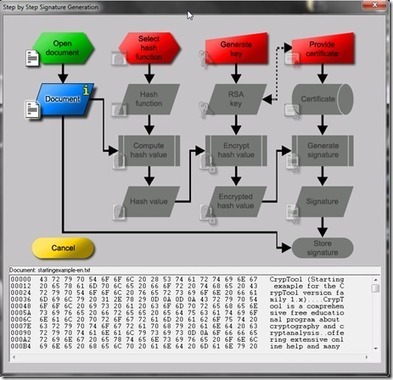

Quand cryptologie rime avec pédagogie! Bon en fait nous allons plutôt parler de cryptographie! Mais bon, j'aimais bien la rime en “gie”. Je viens de découvrir un petit outil bien sympathique que j'aurais aimé avoir en ma ...

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...