Your new post is loading...

Your new post is loading...

An appeals court has denied the appeal of a person who is jailed indefinitely for refusing to decrypt files. The man has not been charged with anything, but was ordered to hand over the unencrypted contents on police assertion of what the contents were. When this can result in lifetime imprisonment under “contempt of court”, the United States has effectively outlawed file-level encryption – without even going through Congress.

While 2016 may not have been the banner year for cryptographic exploits that 2015 was, researchers around the world continued to advance the state of the art.

Dans un avis consultatif remis cette semaine, le contrôleur européen de la protection des données prend fermement position en faveur du chiffrement de bout en bout et s'oppose clairement aux portes dérobées (backdoors).

Le chiffrement de bout en bout doit être favorisé au niveau européen et de nouvelles règles communautaires doivent être édictées pour interdire sans ambages toutes les opérations de surveillance ou de déchiffrement des communications. Telles sont les recommandations émises lundi par Giovanni Buttarelli, le contrôleur européen de la protection des données (CEPD).

L’avis consultatif rendu en début de semaine s’inscrit dans le cadre de la révision de la directive 2002/58/CE du Parlement européen et du Conseil du 12 juillet 2002 concernant le traitement des données à caractère personnel et la protection de la vie privée dans le secteur des communications électroniques (directive vie privée et communications électroniques).

Le service de messagerie chiffré Telegram a expliqué de quelle façon 15 millions de numéros de téléphone de comptes iraniens ont été identifiés et reconnaît l'interception de codes de vérification par SMS pour certains comptes. Sur la conférence Black Hat 2016, à Las Vegas, deux chercheurs en sécurité vont revenir sur le sujet.

Les autorités américaines ont annoncé, lundi 28 mars, que les enquêteurs étaient désormais capables d’accéder au contenu de l’iPhone d’un des auteurs de l’attentat de San Bernardino (Californie), Syed Farook. Le déblocage du téléphone faisait depuis plusieurs semaines l’objet d’un bras de fer avec le fabricant de l’appareil, Apple.

L’ambiance était jusque là détendue. Barack Obama, invité star du festival South by Southwest (SXSW) d’Austin, consacré aux nouvelles technologies, a enchaîné pendant près d’une heure grandes phrases et petites plaisanteries, comme il sait si bien le faire. Avant que la question qui était dans tous les esprits ce vendredi 11 mars ne soit enfin posée, quelques minutes avant la fin de son intervention : celle du chiffrement des données.

Vous avez aimé la bataille entre Apple et le FBI sur l'accès aux données chiffrées sur le téléphone d'un client ? Vous allez adorer lorsqu'Apple va rendre impossible l'accès en clair aux données chiffrées qu'il possède sur ses propres serveurs iCloud.

Mauvaise nouvelle pour tous les Windowsiens... Si vous avez acheté un appareil sous Windows 10 équipé d'une puce qui chiffre par défaut le disque, ne vous pensez pas en sécurité pour autant : La clé de récupération qui vous permet de déchiffrer vos données en cas d'oubli de mot de passe, est envoyée sans votre consentement sur les serveurs de Microsoft et associée à votre compte Microsoft.

Tout le monde n’a pas les possibilités techniques et financières de mettre en place un serveur mail dédié et sécurisé. Des solutions tierces existent. Il est possible d’utiliser des outils tels que GPG ou PGP. D’exploiter des solutions d’auto destruction de courriels. ZATAZ vous propose de tester des services de chiffrement d’eMail.

Comparé aujourd’hui à certains pays liberticides comme la Chine ou l’Iran… la France a décidé de mettre en place une surveillance de masse pour notre sécurité à tous… enfin, ils vont tenter en mettant de côté certaines de nos libertés. Je ne reviendrai pas sur la loi sur le renseignement en elle-même, mais les méthodes et les choix pris par l’état… ne me rendent pas fier de mon pays. Et même si la loi est utilisée aujourd’hui à bon escient qui nous dit que demain elle le sera ?

Une très large coalition de plus de 140 signatures, dont celles de nombreuses entreprises du Web (Google, Facebook, Microsoft, Twitter, Mozilla, Dropbox...), demandent que les Etats-Unis renoncent à tout projet législatif qui viserait à interdire aux prestataires d'utiliser des technologies de chiffrement indéchiffrables pour les autorités.

Yahoo veut recueillir l'avis des experts en sécurité avant de lancer d'ici la fin d'année son plug-in de chiffrement de bout-en-bout des e-mails. Il vient d'en publier le code source sur GitHub.

Vous n’avez surement jamais entendu parlé de Komodia. Il s’agit de la technologie israélienne utilisée par le malware Superfish au cœur du scandale Lenovo, présente aussi dans d’autres produits, du logiciel de contrôle parental au cheval de Troie, en passant par des injecteurs de pubs et des logiciels espions. Un véritable empire.

Le scandale provoqué par le mouchard Superfish, que Lenovo a implanté à l’insu des consommateurs dans ses machines, n’est en fait que la partie visible d’un empire bien plus vaste, tissé par un acteur inconnu du grand public : Komodia. Cette société israélienne a fourni à l’éditeur californien Superfish la technologie nécessaire permettant d’intercepter les flux chiffrés en SSL et d’y insérer des publicités non sollicitées. Pour faire cela, Komodia s’appuie sur un certificat racine auto-signé qui lui permet d’usurper l’identité de n’importe quel site accessible en connexion HTTPS. C’est un peu le même principe qu’avec les fameux « proxy SSL » qui permettent aux employeurs de surveiller les échanges web de leurs salariés.

|

La commissaire européenne en charge de la justice, Věra Jourová, a déclaré que « trois ou quatre options » contre le chiffrement des messageries sécurisées seront proposées au mois de juin.

Comment faire en sorte que forces de l’ordre puissent accéder aux messages des applications chiffrées ? C’est à cette question hautement sensible que la Commission européenne entend apporter une réponse en avançant « trois ou quatre options » au mois de juin, dans un contexte où la sécurisation des communications est aujourd’hui remise en question au nom de la lutte contre le terrorisme.

Vous avez toujours voulu chiffrer vos mails, mais vous ne savez pas comment faire ? Voilà un guide exhaustif et pas à pas pour vous expliquer comment protéger votre correspondance. Certifié compréhensible pour les débutants !

Via Michel

Le gouvernement en dit davantage sur la manière dont il espère pouvoir lutter contre le recours au chiffrement de bout en bout, qui rend l'interception des messages quasi impossible pour les services de renseignement ou de police judiciaire. Deux options à l'étude : interdiction, ou backdoor.

À la fin du mois d’août, le ministre de l’Intérieur Bernard Cazeneuve a reçu son homologue allemand Thomas de Maizière pour discuter de la lutte contre le terrorisme, et évoquer le sujet sensible de l’accès aux communications chiffrées. Mais le discours de M. Cazeneuve est resté très flou sur les moyens juridiques et techniques à employer pour rendre lisibles des communications chiffrées de bout en bout.

Seule une phrase laissait percevoir la méthode, en demandant que la Commission européenne étudie « la possibilité d’un acte législatif rapprochant les droits et les obligations de tous les opérateurs proposant des produits ou des services de télécommunications ».

Le 21 mars, le FBI a annoncé qu’il n’aurait peut-être pas besoin d’Apple pour déverrouiller l’iPhone du terroriste présumé de San Bernardino tué par la police le 2 décembre 2015, car une « tierce partie » lui avait proposé une méthode pour réaliser cet exploit. L’identité de ce mystérieux fournisseur est restée secrète, mais il pourrait s’agir d’une société spécialisée dans la découverte et la vente de « zero days » – des vulnérabilités originales, encore inconnues, qui permettent de pirater un logiciel à coup sûr, car il n’existe pas encore de parade.

Le FBI, l’agence de lutte contre la drogue, et même les services secrets : dans au moins 63 affaires, des agences fédérales américaines ont demandé à Apple et Google de débloquer des smartphones. C’est ce que révèlent des documents publiés par l’Union américaine des libertés civiles (ACLU), une association de défense des droits de l’homme.

Dans chacun de ces dossiers, les agences fédérales ont basé leurs demandes sur le All Writs Act. Cette loi de 1789 permet aux autorités de forcer une entreprise ou un citoyen à les aider dans le cadre d’une enquête. Depuis 2008, diverses agences fédérales judiciaires l’ont utilisée pour demander l’assistance des deux compagnies, en particulier, dans des affaires liées à la drogue ou à la pédopornographie.

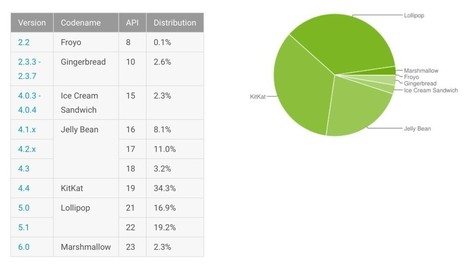

Dans le monde post-Snowden, le chiffrement des téléphones est devenu un véritable argument de vente de la part des fabricants. Après un tour d'horizon sur le chiffrement de l'iPhone, c'est au tour de la sécurité du système d'exploitation de Google, Android, d'être au centre de toutes les attentions.

Si vous voulez discuter tranquillou sur un petit bout de web avec vos potes sans qu'un Bernard ou un Jean Jacques ne s'invite dans la conversation, voici un nouveau service de chat 100% chiffré de bout en bout.

Ça s'appelle Darkwire.io, les sources sont disponibles ici et ça fonctionne de la manière suivante. Lorsque vous vous connectez au site, vous créez un salon de discussion, ce qui génère en local une première paire de clés pour le chiffrement (privée / publique en RSA-OAEP) et une paire de clés (privée / publique en RSASSA-PKCS1-v1_5) pour la signature. Ensuite votre ami(e) vous rejoint et elle/lui aussi génère ces clés. Ensuite, vous échangez vos clés publiques et vous pouvez commencer à discuter.

Aux États-Unis, l’insistance d’Apple à refuser tout compromis sur le chiffrement est une source d’inspiration pour les uns et d’agacement pour les autres. Malgré un large débat, les questions de fond restent sans réponse : Tim Cook peut-il vraiment maintenir cette position, et la lutte contre le terrorisme est-elle plus importante que les libertés fondamentales ?

Inclus dans la bibliothèque HeavyThing, Toplip est un petit binaire qui permet de faire du chiffrement en AES256 directement depuis la ligne de commande. Sous licence libre, Toplip propose quelques fonctionnalités intéressantes comme celle de "déni possible" qui consiste à pouvoir déchiffrer sans risque l'archive, sans que celle-ci ne soit compromettante. Ça fonctionne un peu comme avec TrueCrypt. Pour cela, il faut chiffrer ensemble 2 fichiers. Le premier, qui sera celui à protéger et le second, qui ne sera pas vital. Ensuite, 2 phrases de passe vous seront alors demandées et un seul fichier chiffré sera généré.

Watch this week's "60 Second Security" - the one-minute news roundup video with attitude!

Selon le chef de la police européenne, le chiffrement sur Internet reste la plus grosse entrave dans la lutte contre le terrorisme. Affirmation quelque peu ironique lorsque l’on se rend compte que cette lutte contre le terrorisme en ligne a bon dos pour mettre en place des écoutes intempestives sur les citoyens…

S’il y a une chose que l’on peut souligner, c’est le succès des techniques de chiffrement dans le but de protéger sa vie privée et ses données personnelles en ligne, utilisées par les internautes souhaitant ne pas être espionné au quotidien. Les VPN par exemple sont en plein boum en France, autant qu’en Iran, Syrie ou Chine ! Autant dire que cela démontre bien le ras-le-bol des citoyens pour l’espionnage. Certes, on ne peut pas éviter la lecture de nos SMS et l’écoute de nos appels. Mais au moins, on eut tenter de limiter nos traces sur Internet. Une réaction plutôt compréhensible en somme non ? Et c’est sans compter l’essor du Deep Web, accessible via les réseaux Tor, i2P et bien d’autres en développement constant, qui rend service aux cybercriminels et autres personnes souhaitant camoufler leurs activités sur le Web. Les fameux hidden services ont le vent en poupe !

L'application Signal pour iOS supporte désormais le protocole de TextSecure, qui permet d'obtenir un chiffrement de bout en bout entre deux correspondants, même si l'un utilise Signal sur iOS et l'autre TextSecure sur Android.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...