Your new post is loading...

Your new post is loading...

À la mi-juin, le directeur du renseignement national américain, Dan Coats, revenait sur la promesse de révéler le nombre de communications domestiques prises dans les filets de la surveillance massive et non-autorisée de cibles étrangères. Selon Coats, même au prix d'efforts «herculéens» de la part de la NSA, il aurait été impossible d'établir la somme d'Américains surveillés de la sorte –que Reuters chiffre à plusieurs millions.

Le problème n'est pas circonscrit aux États-Unis. Dans le monde entier, le contrôle des activités en ligne ne cesse de gagner du terrain. La surveillance numérique est désormais monnaie courante autant au sein des gouvernements que des entreprises. Par exemple, avec mes collègues du Citizen Lab de l'université de Toronto, nous avons récemment publié un rapport montrant que le gouvernement mexicain se servait de spywares pour pister et surveiller des journalistes, des défenseurs des droits de l'homme et des militants. Le cyber-harcèlement est, lui aussi, à la hausse.

Depuis longtemps, juristes comme activistes démontrent que ces activités et ces menaces sont susceptibles de paralyser nos droits et nos libertés. Si le scepticisme est toujours de mise quant à l'existence réelle de tels processus –les effets sont souvent subtils, difficiles à mesurer et les gens ne savent pas bien comment ils peuvent en être affectés– plusieurs études récentes ont documenté le phénomène. Mes propres travaux observent ainsi que les révélations d'Edward Snowden sur la NSA ont pu jouer sur la façon de consulter Wikipedia.

La NSA et son homologue anglais peuvent capter toutes les données, y compris les codes secrets, des communications des passagers de la plupart des grandes compagnies aériennes. Dont Air France.

We've been thinking of the National Security Agency's (NSA's) XKeyscore search engine on the wrong scale.

Newly revealed documents from the Edward Snowden trove show that it's much more than a Google-like search engine for the world's private communications data.

Rather, it's more like a gigantic sea-dwelling kimodo dragon with double-jointed jaws that snarfs up the data equivalent of Great White Sharks like they were hors d'oeuvres.

Sans en avertir l’opinion et en s’affranchissant d’un débat public, le gouvernement Obama a autorisé la NSA à surveiller des communications sur Internet dans le but de repérer des pirates informatiques.

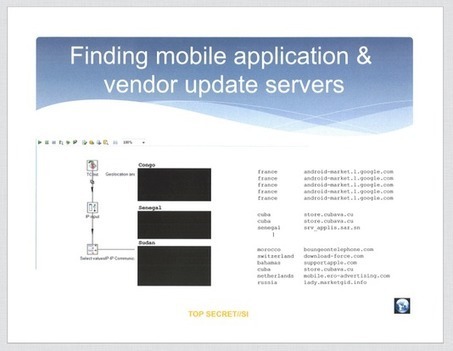

Les espions des "Five Eyes" (Etats-Unis, Australie, Nouvelle-Zélande, Grande-Bretagne et Canada) ont imaginé une technique visant à pirater des communications vers des serveurs de distribution d'applications Android, pour obliger à télécharger des logiciels infectés par des spywares. Des serveurs en France ont été identifiés comme cibles.

Dans une lettre signée par plus de 140 entreprises technologiques américaines et envoyée ce jour à la Maison-Blanche, Apple et Google demandent expressément à Barack Obama de ne pas céder aux sirènes des agences de sécurité. Pour rappel, le FBI et la NSA souhaitent que les systèmes informatiques ne soient pas totalement fermés afin qu’ils puissent surveiller paisiblement la population.

La société Gemalto, dont les cartes SIM ont fait l'objet d'une opération de piratage menée par la NSA et le GCHQ, reconnaît que les informations relayées dans la presse sur la technique employée pour casser la sécurité des cartes SIM sont crédibles. Mais elle ajoute que la portée réelle de l'incident est à relativiser.

Privacy International lance une campagne judiciaire qui doit permettre à chaque internaute qui le souhaite de savoir si des données le concernant ont été collectées par la NSA et transmises au GCHQ, l'agence de renseignement britannique.

US and British intelligence agencies undertake every effort imaginable to crack all types of encrypted Internet communication. The cloud, it seems, is full of holes. The good news: New Snowden documents show that some forms of encryption still cause problems for the NSA.

Des documents livrés par Edward Snowden évoquent un programme d'espionnage secret de la NSA. Appelé Auroragold, il cible les membres du GSMA pour recueillir des informations confidentielles sur les failles et les systèmes de cryptage, exploitées ensuite pour s'infiltrer dans les réseaux mobiles.

La NSA aurait utilisé cet accord pour chercher à obtenir des informations sur les autorités françaises et plusieurs entreprises européennes stratégiques.

Les États-Unis ont financé indirectement le développement du réseau TOR en 2013. Un soutien qui n'est en réalité pas nouveau et qui peut s'avérer paradoxal au regard des efforts mis en œuvre par la NSA pour casser ses protections.

At least 80% of all audio calls, not just metadata, are recorded and stored in the US, says whistleblower William Binney – that's a 'totalitarian mentality

|

Au sein du club très fermé des « Five Eyes » qui réunit, depuis la seconde guerre mondiale, les services secrets techniques américains, britanniques, australiens, canadiens et néo-zélandais, le Royaume-Uni et les Etats-Unis tiennent les deux principaux rôles.

Là où l’Agence nationale de sécurité (NSA) américaine compte 60 000 personnes, son homologue française, la direction technique de la Direction générale de sécurité extérieure (DGSE) emploie 3 000 agents. Chargée d’une mission offensive et défensive, la NSA s’efforce d’avoir accès à tous les réseaux informatiques et de communication afin de collecter et de traiter en masse les données de connexions. Elle dispose d’un budget annuel de plus de 10 milliards de dollars, supérieur à celui de la CIA.

Aux Etats-Unis et au Royaume-Uni, divers responsables politiques conservateurs invoquent les attentats du 13 novembre pour réclamer un renforcement des lois autorisant la surveillance des réseaux de communication électronique. Ainsi, Jeb Bush, fils et frère des anciens présidents George Bush et George W. Bush, et lui-même candidat à l’investiture républicaine pour l’élection présidentielle américaine de 2016, réclame la restauration pleine et entière des pouvoirs de la NSA en matière de surveillance électronique.

De nouvelles révélations publiées par Edward Snowden font état d’un piratage des antivirus les plus populaires par la NSA, dans le but de pouvoir infiltrer les ordinateurs.

Il y a plusieurs manières d’envisager des événements qui n’ont aucuns rapports directs visibles entre eux mais se concentrent sur des sujets similaires, ou tout du moins parallèles. La première est de traiter chacun d’entre eux séparément et de faire les constats qui s’imposent. C’est le cas des révélations de Wikileaks, puis celles d’Edward Snowden, qui sont le plus souvent orientées dans un cadre géopolitique, avec comme leitmotiv la puissance américaine sans limite, et sa capacité à se mettre hors-la-loi, si elle l’estime nécessaire. Aux politiques de s’indigner poliment, aux journalistes de pointer la réalité des écoutes et de la surveillance de l’administration Obama, aux citoyens de conspuer les acteurs ce ces affaires… et les vaches numériques sont bien gardées. Puis vient la Loi renseignement, en France. Et la confirmation en Cassation de la décision de la Cour d’appel à l’encontre de Bluetouff. Si bien entendu toutes ces affaires n’ont pas autant de poids les unes que les autres, elles sont néanmoins des sortes de bornes, d’une époque qui… change. Radicalement.

On savait déjà que la NSA américaine et ses alliés avaient développé des logiciels espions pour téléphones mobiles. Mais de nouveaux documents Snowden, publiés par les sites The Intercept et CBC, montrent que les services de renseignement ont également développé des méthodes sophistiquées permettant de les installer ou de les faire installer à distance sur des téléphones, en se faisant passer pour les serveurs de Google et de Samsung. Ce document de plusieurs dizaines de pages détaille le résultat d’une série d’ateliers de travail, menés conjointement par les services de renseignement de l’alliance « Five Eyes » – Etats-Unis, Royaume-Uni, Canada, Australie, Nouvelle-Zélande. Il détaille notamment la méthodologie utilisée par ces services pour explorer les réseaux de communication mobile, identifier des serveurs liés à des fournisseurs d’accès, et y repérer les identifiants uniques des téléphones qui y sont connectés.

Lors d'un échange avec le directeur de la NSA, Michael S. Rogers, le responsable de la sécurité informatique chez Yahoo s'est attaqué aux arguments plaidant pour des backdoors. Si Yahoo accède à cette demande, pourquoi le portail ne devrait-il pas satisfaire aussi les demandes des agences étrangères ? Après tout, Yahoo a une audience mondiale et chaque pays peut brandir le péril terroriste comme argument.

Le site The Intercept a révélé que les services secrets britanniques (le GCHQ), aidés par les Américains (la NSA) avaient piraté les comptes email et Facebook de salariés de Gemalto, le leader mondial coté au CAC40 de la fabrication de cartes SIM. Ces piratages ont permis aux agents britanniques et américains de mettre la main sur des clés de chiffrement de cartes SIM pour téléphones mobiles.

Il y aura un avant et un après Snowden. Avant, ceux qui dénonçaient la montée en puissance de la société de surveillance passaient pour de doux paranoïaques (alors que les paranos, c'était pas eux, mais la NSA, ce que Snowden a amplement démontré).

Depuis, tout le monde ou presque est persuadé d'être espionné par la NSA, ou encore que la DGSE espionnerait toutes les télécommunications, en France... ce dont je me permets de douter : la NSA ou la DGSE (& Cie) ont certes les moyens de tenter d'espionner n'importe qui, mais les documents Snowden ne permettent aucunement de conclure qu'ils espionneraient tout le monde, a fortiori tout le temps, façon "Big Brother".

Depuis plusieurs mois et le début des révélations d’Edward Snowden, les experts en sécurité informatique et les défenseurs de la vie privée en ligne ne savent plus à quel saint se vouer.

Révélation après révélation, les documents exfiltrés par le lanceur d’alerte américain au sujet de la NSA témoignent de la puissance de l’agence de renseignement et de sa capacité à percer les protections les plus robustes sur Internet. La question qui revenait sur toutes les lèvres était à la fois simple et complexe : quel outil lui résiste encore

De nouveaux documents transmis par Edward Snowden montrent que la NSA a espionné massivement les communications des ingénieurs des industries télécoms, pour savoir à l'avance quelles techniques de sécurisation ils comptaient implémenter.

La NSA a conçu son propre moteur de recherche pour accéder aux centaines de milliards de communications qu'elle a interceptées.

Aux Pays-Bas, un tribunal a jugé qu'il était légal pour l'Etat de recevoir de la part de la NSA des données qu'il n'aurait pas pu collecter lui-même légalement au regard des règles locales de protection de la vie privée.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...