Your new post is loading...

Your new post is loading...

Comme tous les ans, le projet Winter of Security de la fondation Mozilla reprend du service. Il s’agit pour des étudiants ayant un projet universitaire de travailler sur des sujets proposés par Mozilla et concernant la sécurité. Cette année, 12 projets sont proposés qui traitent de la cryptographie avec NSS, la sécurité web avec ZAP ou encore la sécurité des infrastructures avec MIG. Un wiki dédié est mis à disposition pour connaître l’ensemble des projets proposés.

Les équipes doivent être composées de 1 à 4 personnes avec chacune un professeur pour l’encadrement. Une demande de candidature doit être déposée au plus tard le 15 septembre prochain, et les résultats seront annoncés 2 semaines après cette date.

Avoir un vrai certificat signé et approuvé par une autorité de certification SSL, c’est un peu le Graal pour le geek !

Mais voilà, ça coûte souvent (très) cher, pas toujours évident à mettre en place …

Voici donc une méthode simple pour avoir vos propres certificats (oui oui, au pluriel !) @ home et cela gratuitement (c’est la crise ma brave dame !).

Google a lancé cette semaine un outil de pentesting nommé « Firing Range« , qui vise à améliorer l’efficacité des scanners automatisés dédiés à la sécurité des applications Web en les évaluant avec une large gamme de XSS et de quelques autres vulnérabilités Web exploitées à ce jour.

Si vous êtes un(e) hacker poilu(e), vous connaissez sans doute la distribution Kali Linux qui embarque tous les outils nécessaires aux pentests en tous genre.

Booter sur une ISO directement depuis Grub et mettre en place un mode d’auto-destruction sur votre PC

Il n'y a pas si longtemps, je vous avais présenté un disque dur externe qui permettait de sélectionner les images ISO sur lesquelles vous vouliez démarrer votre ordinateur. Et ce truc était plutôt cool.

Du coup, en fouillant un peu le web, je suis tombé un article qui explique comment ajouter une ISO dans Grub afin de démarrer dessus (en mode live). Pratique quand on a besoin de différentes distributions, mais qu'on ne veut pas toutes les installer.

Je vais donc vous expliquer comment faire ça à la différence près que je ne vais pas me contenter d'une distrib Linux classique dans l'exemple. Non, je vais vous expliquer comment ajouter Dban en mode auto-wipe, afin d'effacer automatiquement (et de manière sécurisée) les disques durs de votre machine.

Pourquoi amener avec soi un mini-routeur lors de ses voyages, alors que les gares, aéroports, hôtels, campings et autres restaurants proposent (quasi) systématiquement un accès WiFi ? Pour faire quelques économies, mais surtout pour surfer en toute sécurité. Que ce soit en France ou à l’étranger, rares sont les touristes (ou professionnels itinérants) qui n’essaient pas de connecter leurs terminaux (smartphone, tablette, ordinateur, etc.) aux nombreux hotspots WiFi proposés par les lieux d’hébergement et de restauration. Si ces points d’accès sans fil sont aujourd’hui perçus comme indispensables, ils sont en réalité nos meilleurs ennemis (infographie : Réseaux Wi-Fi publics : amis ou ennemis ?), car peu ou pas du tout sécurisés : nos données personnelles (identifiants, mots de passe, courriels, documents, etc.) y sont particulièrement exposées.

Hier, dans le cadre de la Core Initiative Infrastructure (CII), la Fondation Linux a donné la liste des premiers protocoles qu'elle souhaite tester. La fondation va passer au crible les codes Open Source, pour vérifier notamment leur sécurité. Sans surprise, OpenSSL, dans lequel a été découverte la faille Heartbleed, est en tête de cette première série.

L’open source occupe désormais une place non négligeable au sein de l’écosystème de l’IT. L’évolution de l’open source a créé une mutation de la vision de cet environnement par les entreprises.

Si celles-ci précédemment adoptaient les solutions open source principalement pour leur gratuité, les mentalités ont évolué et les entreprises sont désormais beaucoup plus séduites par la qualité et la sécurité des solutions open source.

C’est ce qui ressort du huitième rapport annuel de Black Duck Software. Parmi les entreprises sondées, près de 80% ont déclaré avoir choisi l’open source en raison de la qualité de son code par rapport aux solutions propriétaires, tandis que 70% étaient favorables à l’open source à cause de la sécurité renforcée qu’il fournit.

La semaine dernière le consortium DAVFI présentait la première incarnation de son antivirus « national ». Il s’agissait, pour le moment, seulement de la version pour Android.

Certes, celle-ci n’est destinée qu’à protéger les téléphones mobiles (une autre pour les postes de travail sous Windows et Linux est prévue à terme). Mais les spécificités de cette version pour Android ouvrent des perspectives sur le poste de travail qu’il serait dommage d’ignorer…

Vous le savez surement, depuis un petit moment maintenant, Google offre une récompense à tous ceux qui débusquent des failles de sécurité sur ses services ou dans ses logiciels comme Chrome. Mais depuis hier, la firme de Mountain View a décidé d'étendre son programme "Bug Bounty" afin de supporter la communauté de l'open source. Au lieu de récompenser uniquement ceux qui trouvent les failles, ils vont maintenant récompenser ceux qui prendront le temps d'améliorer la sécurité de certains logiciels open source

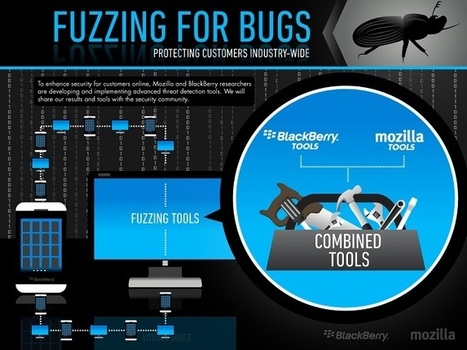

La fondation Mozilla et l'industriel BlackBerry ont annoncé un partenariat dans le domaine de la sécurité informatique. Une plateforme commune sera utilisée conjointement afin de tester la qualité des programmes en y injectant des données aléatoires.

|

Il existe deux types de risques qui conduisent au fait que l’on suggère de ne pas ouvrir de documents de type PDF au sein du TorBrowser (voir même sur la même machine) : les exploitations de failles et les fuites de l’adresse IP (les leaks).

Andrew Hoffman est développeur Ruby et durant ses vacances de Noël, il a commis une petite erreur qui a failli lui coûter plus de 2300 dollars.

Environ 5 minutes avoir mis son clone de Yelp sur Github pour en partager les sources, il a percuté qu'il avait oublié ses clés Amazon WebServices (AWS) dans son script. Il les a enlevé puis à remis une nouvelle version du script nettoyé sur le dépôt. Pas grave se dit-il, puisque il est le seul à connaitre l'existence de ce dépôt Github et que ses clés ne sont restées en ligne que quelques minutes.

Et il est parti se coucher...

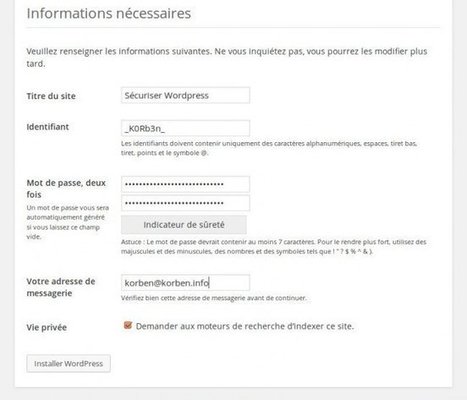

Il y a quelque temps, je me suis amusé à commencer une grosse série de tutos sur le thème de la sécurité WordPress. J'étais loin d'avoir terminé, testé et illustré tous ces tutos (surtout qu'entre temps, on est passé à la v 4.0 de WordPress), quand mes copains de chez Ikoula sont arrivés et m'ont proposé de parrainer ces publications. Grâce à eux, je peux donc poursuivre l'écriture de contenu très riche et assez long à produire, et pour cela, je les remercie.

Si vous êtes blogueur ou webmaster, vous connaissez surement ce sentiment de crainte lorsque vous voyez le site d'un ami se faire pirater. Vous vous dites "A quand mon tour ?"

D'ailleurs, peut être que cela vous est déjà arrivé et c'est pour cela cette série d'articles vous intéresse.

Quand on télécharge un fichier, par exemple une iso de distribution Linux, on veut être sûr que le fichier a été correctement téléchargé/est le bon. Pour cela, il existe des commandes (MD5, Sha1), des sortes de moulinette qui génère un code unique pour le fichier. On compare ce code unique du fichier que l’on a sur notre ordinateur avec le code qu’indique le site qui a mis à disposition le fichier. Si le fichier est modifié, différent, corrompu, incomplet, le code est différent. Si le fichier est strictement identique, on aura le même code, on est sûr que le fichier est bon.

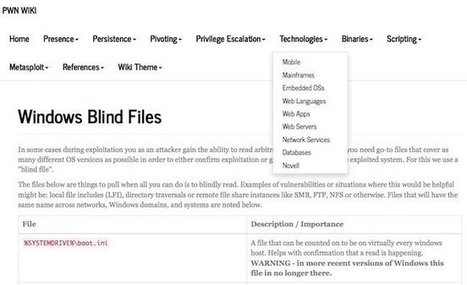

Voici un projet tout récent pour ceux qui s'intéressent un peu à la sécurité informatique.

Voila une bonne nouvelle de plus pour tous les chercheurs de sécurité, les pentesteurs et les pirates du côté du nouveau Kali Linux. Les développeurs de l’un des systèmes d’exploitation Open Source les plus avancés dédiés tests de pénétration, « KALI Linux » ont annoncé hier le lancement de sa dernière version, Kali Linux 1.0.7 avec quelques fonctionnalités intéressantes.

Les supporters de l’open-source en sécurité pensent qu’un code fermé aura potentiellement plus de failles qu’un code ouvert. Ils présument que le code fermé sera moins sujet à l’analyse et à la remontée de bugs qu’un programme Open Source testé et analysé par de multiples contributeurs. Cela est sans doute vrai à des niveaux de revue interne, d’audit et de qualité de développement égaux entre les deux cas. Mais peut-on dire que ces niveaux seront les mêmes pour un code fermé et un code ouvert ? Cela dépend en particulier de la finalité du code. Par exemple, pour une utilisation institutionnelle, les gouvernements exigent des certifications (Critères Communs, FIPS…) qu’une entreprise comme Microsoft sera plus à même de mener, qu’une équipe qui développe un produit open-source, à moins qu’elle soit elle-même intégrée ou supportée par une entreprise commerciale comme Red Hat, dont les gouvernements sont les clients. De plus, lorsqu’une faille est découverte, elle est en général à la fois plus rapidement exploitée, mais aussi plus vite corrigée, dans le monde de l’open-source.

Sources : GnuTLS sur Wikipédia Le fail de GnuTLS sur Numerama Le fail d'Apple sur Numerama Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

L’utilisation de « systèmes crypto implémentés proprement » a une courbe d’apprentissage énorme et nécessite des utilisateurs dévoués qui soient prêts à travailler un peu plus pour reprendre le contrôle de leur vie privée. C’est principalement pour cette raison que OTR et PGP ne sont pas largement répandus. Mais même en utilisant ces outils, comment être sûr d’avoir une sécurité « de bout en bout » quand vous ne pouvez pas forcément faire confiance à votre système d’exploitation ou aux autres logiciels que vous utilisez tous les jours ? La solution consiste à utiliser un système d’exploitation totalement différent composé uniquement de « logiciels de confiance » quand vous avez besoin d’une confidentialité absolue. Tails vous aide à résoudre ce problème.

L'Open CIO Summit propose aux DSI français de débattre à huis clos sur les enjeux de l'Open Source. Organisé dans le cadre de l'Open World Forum, l'événement a lieu le 3 octobre prochain à Montrouge.

|

Your new post is loading...

Your new post is loading...

Your new post is loading...

Your new post is loading...