Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

Russian hackers and cybercrime forums are notorious for exploiting critical infrastructure. Last month, Hackread.com exclusively reported that a Russian-speaking threat actor was selling access to a US military satellite. Now, researchers have identified macOS malware being sold for $60,000.

|

Scooped by

Gust MEES

|

Résultat des courses : vous n'aurez bientôt plus besoin d'un mot de passe pour vous connecter à vos appareils, à des sites web ou à des applications.

Au lieu de cela, votre téléphone stockera un justificatif FIDO appelé "passkey", qui sera utilisé pour déverrouiller votre appareil – et l'ensemble de vos comptes en ligne. Il s'agit d'un dispositif plus sûr qu'un mot de passe, car cette clé est protégée par de la cryptographie et n'est montrée à votre compte en ligne que lorsque vous déverrouillez votre appareil. A contrario, les mots de passe nous rendent vulnérables aux tentatives d’hameçonnage et à nos propres mauvaises habitudes, comme l'utilisation du même mot de passe sur plusieurs comptes. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/topic/securite-pc-et-internet

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Identifying tokens and random addresses, meant to create anonymity, do not change in sync on some devices — opening an attack vector.

Vulnerabilities in the way Bluetooth Low Energy is implemented on devices by manufacturers can open the door to global device tracking for the Windows 10, iOS and macOS devices that incorporate it, according to research from Boston University.

An academic team at BU uncovered the flaws, which exist in the periodically changing, randomized device addressing mechanism that many new-model Bluetooth Low Energy (BLE) devices incorporate to prevent passive tracking. A paper on the issues (PDF) was presented Wednesday at the 19th Privacy Enhancing Technologies Symposium. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Bluetooth

|

Scooped by

Gust MEES

|

Seit mindestens 2015 weiß die US-Regierung von chinesischen Spionage-Chips auf Mainboards, die in vielen Cloud-Servern stecken, heißt es in einem Medienbericht.

Laut dem US-Wirtschaftsmagazin Bloomberg Businessweek haben Apple und Amazon bereits 2015 winzige Spionage-Chips auf den Mainboards ihrer Cloud-Server entdeckt. Diese wurden in den Fabriken chinesischer Zulieferer des Herstellers Supermicro direkt auf die Boards gelötet und können Hintertüren auf den Servern öffnen. Laut dem Bericht ist für diesen beispiellosen Lauschangriff auf tausende Cloud-Server eine Spezialabteilung der chinesischen Volksbefreiungsarmee verantwortlich. US-Geheimdienste ermitteln demnach in dem Fall.

Apple, Amazon, Supermicro und die beteiligten Regierungen bestreiten alles kategorisch, doch Bloomberg ist sich seiner Sache sehr sicher und beruft sich auf insgesamt 17 anonyme Quellen in der US-Regierung und bei den Hardware-Herstellern.

Geheimdienste ermitteln Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage

|

Scooped by

Gust MEES

|

Samuel Groß et Richard Zhu se sont distingués durant la première journée du Pwn2Own 2018. Samuel Groß a exploité une faille de Safari permettant une élévation de privilèges pour écrire son nom sur la barre tactile d'un MacBook Pro. Il a reçu 65 000 $ en guise de récompense et six points pour le titre tant convoité de Master of Pwn. De son côté, Richard Zhu a quant à lui contourné les défenses de Microsoft Edge en utilisant deux vulnérabilités de type use-after-free et un dépassement d'entier dans le noyau. Il a gagné 70 000 $ et 7 points supplémentaires dans la course au titre de Maître. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Pwn20wn

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Pour 2017, Trend Micro prévoit que les cybercriminels intensifieront leurs attaques à partir des vulnérabilités logicielles d'Adobe et Apple. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/

|

Scooped by

Gust MEES

|

macOS Sierra sowie dazugehörende Software wurde im Vorfeld der Keynote aktualisiert, nun folgen Sicherheitsupdates für Windows.

|

Scooped by

Gust MEES

|

Quicktime Player für Windows sollte aus Sicherheitsgründen sofort gelöscht werden

Christoph Fröhlich

Windows-Nutzer sollten schleunigst Apples Videoabspielsoftware Quicktime von ihrem PC löschen, sofern das Programm installiert ist. Das raten die Epxerten der Abteilung für Computersicherheit (US-CERT) der US-amerikanischen Homeland Security. Der Grund: Quicktime erhöhe die Gefahr, sich einen Virus oder andere Schadsoftware wie Würmer oder Trojaner einzufangen. Quicktime für Apples Betriebssystem Mac OS X ist nicht betroffen.

Quicktime für Windows total veraltet

Durch zwei Sicherheitslücken sind Cyberkriminelle in der Lage, ganze Rechner zu übernehmen. Der einzige Schutz ist die "Deinstallation von Quick Time für Windows", wie es in der Warnung des US-Heimatschutzministeriums heißt. Die Behörde beruft sich dabei auf einen Bericht des japanischen Sicherheitsunternehmens Trend Micro. Ausgenutzt werde die Schwachstelle den Experten zufolge noch nicht, doch um sicherzugehen, sollte man die Software trotzdem löschen.

|

Scooped by

Gust MEES

|

Security researchers have discovered a new type of "Man-in-the-Middle" (MitM) attack in the wild targeting smartphone and tablets users on devices running either iOS or Android around the world.

The MitM attack, dubbed DoubleDirect, enables an attacker to redirect a victim’s traffic of major websites such as Google, Facebook and Twitter to a device controlled by the attacker. Once done, cyber crooks can steal victims’ valuable personal data, such as email IDs, login credentials and banking information as well as can deliver malware to the targeted mobile device.

San Francisco-based mobile security firm Zimperium detailed the threat in a Thursday blog post, revealing that the DoubleDirect technique is being used by attackers in the wild in attacks against the users of web giants including Google, Facebook, Hotmail, Live.com and Twitter, across 31 countries, including the U.S., the U.K. and Canada.

|

Scooped by

Gust MEES

|

Researchers have pointed out an interesting aspect of the iOS malware. The threat contains binary code for 32-bit ARMv7, 32-bit ARMv7s, and 64-bit ARM64 architectures. This makes WireLurker the first iOS malware that targets the ARM64 architecture.

The Maiyadi App Store on which the initially discovered variants were hosted seems to be linked to the creators of the malware, Palo Alto said. One piece of evidence is the bundle identifier named "com.maiyadi.installer" in the OS X samples. The samples also include copyright information referencing Maiyadi.

The C&C servers user by WireLurker are currently inactive, and Apple has taken steps to ensure that its users are protected, including the revocation of the stolen code signing certificates used by the malware creators to run the malicious iOS apps on non-jailbroken devices.

Learn more:

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security?q=wirelurker

|

Scooped by

Gust MEES

|

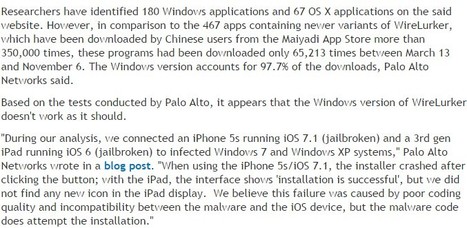

Apple has contacted TechCrunch with a statement about the DROPOUTJEEP NSA program that detailed a system by which the organization claimed it could snoop on..

|

|

Scooped by

Gust MEES

|

Zukünftig soll es möglich sein, sich von all seinen Geräten aus sicher und ohne Passwort bei Online-Diensten anzumelden, verspricht die Allianz für Fast IDentity Online (FIDO). Bei der Synchronisierung der FIDO-Identitäten über die Cloud zeichnet sich jetzt ein Paradigmenwechsel ab: Die könnte nämlich Ende-zu-Ende-verschlüsselt erfolgen – also, ohne dass die Cloud-Betreiber Zugriff darauf erhalten. Dazu hat sich nach Apple überraschend jetzt auch Google committet.

Die FIDO hat ein technisch ausgefeiltes Konzept zur Anmeldung bei Internet-Diensten auf Basis von asymmetrischer Kryptografie und Challenge-Response-Verfahren entworfen, das deutlich sicherer als Passwörter und noch dazu komfortabel ist. Um tatsächlich Passwörter ablösen zu können, will man, dass der Anwender zukünftig seine FIDO-Identität auf all seinen Geräten nutzen kann – auf dem Smartphone genauso wie auf dem PC. Dazu muss ein geheimer Schlüssel auf all diese Geräte verteilt werden, was gemäß FIDO über die Infrastruktur der großen Plattform-Provider – also primär Google, Apple und Microsoft geschehen soll. Alle drei haben sich auch bereits dazu bekannt, das umzusetzen. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/topic/securite-pc-et-internet/?&tag=FIDO

|

Scooped by

Gust MEES

|

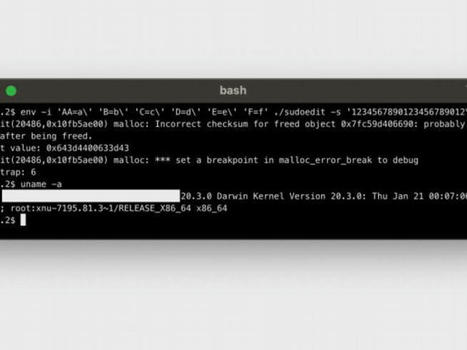

A British security researcher has discovered today that a recent security flaw in the Sudo app also impacts the macOS operating system, and not just Linux and BSD, as initially believed.

The vulnerability, disclosed last week as CVE-2021-3156 (aka Baron Samedit) by security researchers from Qualys, impacts Sudo, an app that allows admins to delegate limited root access to other users.

Qualys researchers discovered that they could trigger a "heap overflow" bug in the Sudo app to change the current user's low-privileged access to root-level commands, granting the attacker access to the whole system.

The only condition to exploit this bug was that an attacker gain access to a system, which researchers said could be done by either planting malware on a device or brute-forcing a low-privileged service account. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Linux

|

Scooped by

Gust MEES

|

Wie Forscher herausgefunden haben, gibt es ein massives Sicherheitsproblem bei Bluetooth. Geräte sind dadurch von Angreifern leicht zu verfolgen.

Forscher der Boston University haben einen Fehler im Kommunikationsprotokoll von Bluetooth entdeckt, durch den die meisten Geräte von Dritten getrackt werden können und Daten verloren gehen.

In dem Forschungsbericht, der unter dem Namen „Tracking Anonymized Bluetooth Devices“ erschien und von den Forschern Johannes K. Becker und David Starobinski herausgegeben wurde, wird die Sicherheitsanfälligkeit von Bluetooth-Geräten detailliert beschrieben. Betroffen sein können Geräte, die Windows 10, iOS und macOS nutzen, sowie Smartwatches von Apple und Fitbit. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Bluetooth

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Dieses Jahr haben die Pwn2Own-Veranstalter ein Preisgeld von zwei Millionen US-Dollar ausgerufen. Trotz einiger Hack-Erfolge blieb ein Großteil der Prämie jedoch im Topf.

An zwei Tagen haben sich Hacker aus vielen Teilen der Welt über verschiedene Anwendungen, Browser, virtuelle Maschinen und Windows hergemacht und einige Erfolge erzielt. Auf dem jährlich stattfindenden Wettbewerb Pwn2Own nutzen Hacker für den guten Zweck Zero-Day-Sicherheitslücken unter Zeitdruck aus. Klappt das, streichen die Teilnehmer Prämien ein. Die Entwickler der geknackten Software haben dann 90 Tage Zeit, die Lücken zu schließen.

Dieses Jahr war der Topf mit zwei Millionen US-Dollar prall gefüllt. Der Veranstalter Trend Micro schüttete aber "nur" 267.000 US-Dollar aus. Das könnte unter anderem dran liegen, dass die chinesische Regierung Sicherheitsforschern aus dem eigenen Land seit Neuestem die Teilnahme an Hacking-Wettbewerben verbietet. In der Vergangenheit haben chinesische Sicherheitsforscher den Wettbewerb oft dominiert.

Jacke als Auszeichnung

Gewonnen hat dieses Jahr mit Abstand der Sicherheitsforscher Richard Zhu. Er hat Microsofts Edge und Mozillas Firefox erfolgreich attackiert und übernommen. Dafür hat Zhu 120.000 US-Dollar eingestrichen. Klappt ein Hack, kann der Teilnehmer das gehackte Gerät behalten. Der Hauptgewinner darf sich zudem mit der Master-of-Pwn-Jacke schmücken.

Insgesamt nutzten die diesjährigen Pwn2Own-Hacker fünf Apple-Bugs, vier Microsoft-Lücken, zwei Oracle-Schwachstellen und einen Mozilla-Bug erfolgreich aus. Mit 250.000 US-Dollar war das höchste Preisgeld für einen Ausbruch aus der Sandbox von Microsofts Virtualisierungslösung Hyper-V ausgeschrieben. Das hat dieses Jahr jedoch nicht geklappt. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Pwn20wn

|

Scooped by

Gust MEES

|

Am Beispiel der Gesichtserkennung im neuen iPhone X illustriert der Whistleblower Edward Snowden die Gefahren, denen wir uns schon in naher Zukunft stellen müssen.

Im Rahmen einer Keynote auf der JBFOne, dem IT-Kongress der Fiducia & GAD, warnte Edward Snowden davor, dass Firmen immer mehr Daten anhäufen und ganz offensichtlich nicht in der Lage sind, diese zu schützen. Das zeige gerade aktuell das Beispiel des Fahrdienstes Uber, der erst jetzt zugab, dass ihm 2016 Kundendaten geklaut wurden. Auf der anderen Seite geben Endanwender immer mehr Daten über sich preis. Sie nutzen ganz freiwillig Überwachungs-Gerätschaften, wie sie sich selbst Orwell nicht hätte vorstellen können.

Als Beispiel führte der live aus seinem russischen Exil zugeschaltete Whistleblower das neue iPhone X an. Apples neues Smartphone verfügt über eine eingebaute Gesichtserkennung, die unter anderem zur Authentifizierung des Anwenders genutzt wird. Die sei zwar bereits umgangen worden, aber das sei gar nicht das eigentliche Problem. Das liege vielmehr darin, dass Apple auch Entwicklern von Fremd-Apps Zugriff auf die Daten der intelligenten Gesichtserfassung gewähren will. Und diese werden das missbrauchen, malt Snowden den Teufel an die Wand.

Werbung beobachtet den Anwender Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage https://www.scoop.it/t/securite-pc-et-internet/?&tag=Privacy https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=tracking

|

Scooped by

Gust MEES

|

Mit einem einfachen Trick greift der MacDownloader Passwörter ab. Die Malware soll es auf Mitarbeiter von US-Rüstungsfirmen und Menschenrechtler abgesehen haben. Getarnt als Adobe-Flash-Installer und Entfernungs-Tool für Adware von Bitdefender versucht die Malware MacDownloader, Passwörter an seine Urheber weiterzuleiten. Das schreiben die beiden Sicherheitsforscher Claudio Guarnieri und Collin Anderson in einem Bericht. Tarnung: Die Malware gibt sich als Flashplayer aus. (Quelle: iranthreats.github.io) Nach der Installation versucht der MacDownloader, mithilfe eines gefälschten System-Dialogs, an die Passwörter der Opfer zu kommen, und leitet den Apple-Schlüsselbund schließlich an die Angreifer weiter. Diese sollen aus dem Iran stammen, so die Sicherheitsforscher. Learn more / En savoir plus / Mehr erfahren:

|

Scooped by

Gust MEES

|

Zwei Tage lang demonstrierten Hacker in Seoul auf dem "PwnFest" diverse Schwachstellen verbreiteter Software, darunter der Browser Edge und Safari. Auch VMWare Workstations und das Google Pixel wurden geknackt.

Im Rahmen des Hacker-Events "PwnFest 2016" haben Teilnehmer am vergangenen Donnerstag jeweils gleich zweimal Sicherheitsprobleme bei Microsoft Edge unter Windows 10 (Red Stone 1) und von VMWare Workstation 12.5.1 demonstriert. Am Freitag knackte ein chinesisches Hacker-Team dann auch Googles Smartphone Pixel mit Android 7/Nougat und zeigten Sicherheitslücken in Apples Browser Safari unter macOS Sierra auf. Das zweitägige Hackerfestival PwnFest fand im Rahmen der "Power of Community"-Sicherheitskonferenz in Seoul statt. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

The company releases iOS 9.2.1 and OS X 10.11.3 with mostly security fixes.

Nine fixes were posted for the Mac platform, including a fix for a flaw that could've allowed an attacker to execute code with kernel privileges. The patch also comes with fix for an issue that prevents some Macs from waking from sleep when connected to some 4K-resolution displays. Another batch of nine fixes were also posted for the iOS platform, including a WebSheet flaw that could've allowed a malicious captive portal from accessing user cookies.

Learn more / En savoir plus / Mehr erfahren:

http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security

|

Scooped by

Gust MEES

|

L’iPhone 5S a été mis à mal par une équipe de Corée du Sud, qui a réussi à profiter d'une combinaison de deux bugs dans Safari pour en prendre le contrôle. Le Samsung Galaxy S5 non plus n'a pas réisté aux assauts des hackers. Deux équipes ont profité de failles dans la gestion du protocole NFC pour en prendre le contrôle. le Nexus 5 a lui aussi été piraté via NFC, grâce à une technique étonnante, qui a consisté à forcer un appairage Bluetooth entre deux appareils.

|

Scooped by

Gust MEES

|

|

Your new post is loading...

Your new post is loading...

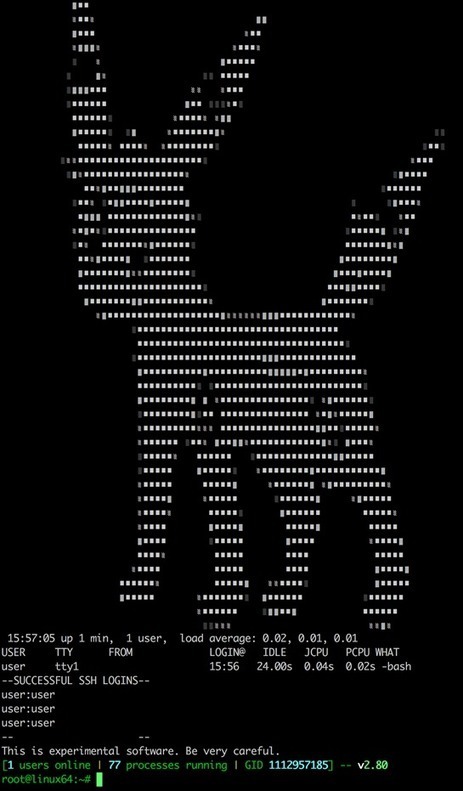

Russian hackers and cybercrime forums are notorious for exploiting critical infrastructure. Last month, Hackread.com exclusively reported that a Russian-speaking threat actor was selling access to a US military satellite. Now, researchers have identified macOS malware being sold for $60,000.

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/topic/21st-century-innovative-technologies-and-developments/?&tag=ChatGPT

https://www.scoop.it/topic/apple-mac-ios4-ipad-iphone-and-in-security

https://www.scoop.it/t/21st-century-innovative-technologies-and-developments/?&tag=AI

https://www.scoop.it/topic/21st-century-innovative-technologies-and-developments/?&tag=Ethics