Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Mit Selfie-Apps lassen sich die Größe von Mund, Nase oder Augen verändern und Make-up auftragen. Doch die Apps erheben teilweise nicht nur biometrische Daten, sondern verkaufen sie auch an Dritte, wie das Verbraucherschutzportal Mobilsicher.de herausgefunden hat.

Das Portal hat die sechs beliebtesten Selfie-Bearbeitungs-Apps aus Googles Play Store auf Datenschutzprobleme hin überprüft. Zusammen wurden die Apps bisher über 500 Millionen Mal heruntergeladen.

Insbesondere die Datenschutzerklärung der App Perfect365 hat es demnach in sich. Laut Mobilsicher.de gibt der Anbieter dort an, dass in den vergangenen zwölf Monaten umfangreiche Datensätze über die Nutzer an Dritte verkauft wurden. Enthalten waren demnach die vollen Namen, biometrische Daten, Standortdaten sowie alle weiteren Angaben, die in der App gemacht wurden. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

According to Acronis' co-founder and technology president Stas Protassov, Bluetooth has had several vulnerabilities in the past, including as recently as February when BlueFrag, a critical vulnerability that affected multiple Android and Apple iOS devices which then required patching.

Left unpatched, devices could be breached by hackers within the vicinity and the user's personal data stolen, Protassov warned. He also stressed the need for users to update their devices' firmware to ensure vulnerabilities are promptly fixed. And as with any app, they also should check the permissions that all contact tracing apps requested.

Most of these apps, including Singapore's TraceTogether, use Bluetooth signals to detect others in close proximity, and security observers say it could leave the smartphone susceptible to threats, especially if there are undiscovered or unfixed vulnerabilities. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Bluetooth https://www.scoop.it/topic/securite-pc-et-internet/?&tag=SweynTooth https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Contact+tracing

|

Scooped by

Gust MEES

|

The spyware poses as a legitimate application, spreading via SMS messages to victims’ contact lists.

An Android malware dubbed “FunkyBot” has started making the scene in Japan, operated by the same attackers responsible for the FakeSpy malware. It intercepts SMS messages sent to and from infected devices.

According to FortiGuard Labs, the malware (named after logging strings found in the persistence mechanism of the payload) masquerades as a legitimate Android application. The payload thus consists of two .dex files: One is a copy of the original legitimate application that the malware is impersonating, and the other is malicious code.

As for the kill chain, a packer first determines which version of Android the phone is running on, in order to generate the proper payload. After that, the payload is started by calling the method `runCode` class through Java reflection. This starts a class called KeepAliceMain, which is used as persistence mechanism by the malware. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android

|

Scooped by

Gust MEES

|

Sicherheitsexperten haben zwei groß angelegte Malware-Kampagnen im Google Play Store entdeckt. Die schadhaften Anwendungen wurden insgesamt rund 250 Millionen Mal heruntergeladen.

Die Sicherheitsexperten von Check Point haben im Google Play Store zwei große Malware-Kampagnen entdeckt. Insgesamt sind davon 222 Apps betroffen, die weltweit rund 250 Millionen Mal heruntergeladen wurden.

Der erste Schädling wurde mithilfe von 206 verseuchten Apps verteilt und 147 Millionen Mal heruntergeladen. Die meisten der Betroffenen Anwendungen sind sogenannte Simulatorspiele. Die Malware war in der Lage, auch nach Beenden der eigentlichen App Werbung auf den Geräten auszuspielen. Diese erschienen etwa dann, wenn der Nutzer sein Smartphone entsperrt hat.$

Neben der ungefragt angezeigten Produktbewerbung öffnete sich zudem permanent der Google Play Store oder der 9App Store. Damit sollten die Nutzer dazu verleitet werden, eine weitere App herunterzuladen. Außerdem habe sich immer wieder der Browser mit Links der Malware-Urheber geöffnet. Im Hintergrund lud der Schadcode mehrere APK-Dateien herunter und forderte dann den Nutzer dazu auf, dies auch zu installieren. Damit die Malware nicht so einfach entfernt werden konnte, wurde dessen Icon vor den Android-Launchern verborgen.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Apps

|

Scooped by

Gust MEES

|

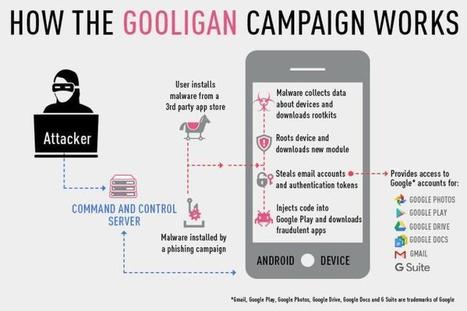

A million Google accounts have been compromised in a massive fraud campaign exploiting Android devices and Google Play.

At the heart of the campaign is a new variant of Android malware dubbed Gooligan, concealed in dozens of Android apps that exploit two unpatched flaws in Android to root infected devices.

The malware nabs email account information and authentication tokens for accessing Google accounts. The attackers use the tokens to install select apps from Google Play on an infected device to boost in-app advertising revenue. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Android

Les utilisateurs de smartphones ne sont pas à l'abri des pirates informatiques. De mars 2012 à mars 2013, le nombre de programmes malveillants introduits subrepticement dans les smartphones a bondi de 614%, a calculé le cabinet Juniper, basé en Californie. Celui-ci montre, dans une étude, que le système d'exploitation de Google, Android, est particulièrement touché par ces attaques informatiques: il est concerné par 92% des attaques.

|

Scooped by

Gust MEES

|

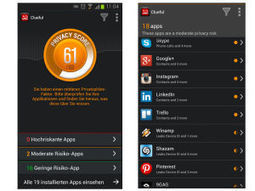

Mit Bitdefender Clueful ist ab sofort eine neue, kostenlose Android-App erhältlich, die alle auf einem Android-Gerät installierten Apps überprüft und bei verdächtigen oder unsicheren Apps Alarm schlägt.

By now, most everyone has heard the story: on April 23rd, the AP’s twitter account was “hacked.” The tweet, which was a fairly obviously fake, still managed to send Wall Street into a panic. The Dow Jones Industrial Average dropped 145 points in 2 minutes. So why is this important? It highlights the reality of the threat landscape. The point of the story is that mobile security isn’t just about protecting you from viruses. Threats don’t only come in the form of malicious applications that one inadvertently “sideloads” onto his or her device. Mobile security is also about making sure your data is protected. It doesn’t matter whether the economic climate is good or bad, there is always a market for fraud. The marketplace for carding is growing and will continue to grow. And as the engineers behind these types of attacks get smarter and smarter, we can only expect to see them more and more often.

|

|

Scooped by

Gust MEES

|

Les malwares mobiles se multiplient sur nos smartphones

Sécurité : Les experts en cybersécurité alertent sur une augmentation de 500 % des cyberattaques mobiles. Une flambée qui doit beaucoup à la multiplication des malwares destinés aux smartphones, qu'affectionnent les pirates. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Mobile-Security

|

Scooped by

Gust MEES

|

Un nouveau malware circule sur Android. Repéré par un groupe de chercheurs, il se présente sous la forme d'une mise à jour critique du système et permet à un tiers de prendre le contrôle d'un smartphone en collectant des données personnelles.

Le cabinet de sécurité Zimperium, qui avait déjà découvert la faille StageFright en 2015, explique que le malware a été intégré dans une application baptisée System Update, disponible en dehors du Play Store. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android

|

Scooped by

Gust MEES

|

The malicious app spreads the BlackRock malware, which steals credentials from 458 services – including Twitter, WhatsApp, Facebook and Amazon.

Researchers are warning of a fake version of the popular audio chat app Clubhouse, which delivers malware that steals login credentials for more than 450 apps.

Clubhouse has burst on the social media scene over the past few months, gaining hype through its audio-chat rooms where participants can discuss anything from politics to relationships. Despite being invite-only, and only being around for a year, the app is closing in on 13 million downloads. However, as of now the app is only available on Apple’s App Store mobile application marketplace – there’s no Android version yet (though plans are in the works to develop one).

Cybercriminals are swooping in on Android users looking to download Clubhouse by creating their own fake Android version of the app. To add a legitimacy to the scam, the fake app is delivered from a website purporting to be the real Clubhouse website – which “looks like the real deal,” said Lukas Stefanko, researcher with ESET. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Apps

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Cybercriminals are trying every trick up their sleeve to benefit from the Coronavirus pandemic and the subsequent chaos that it has generated. The latest trap that they have laid to trick users is by releasing malicious spying apps disguised as COVID-19 updates and information applications.

Trend Micro’s cybersecurity researchers discovered an ongoing cyberespionage campaign at the end of March, 2020, which they named Project Spy. According to their assessment, through Project Spy, the attackers are infecting Android and iOS devices with spyware distributed through apps titled Coronavirus Updates, Wabi Music, Concipit 1248 and Concipit Shop.

See: Over half a million Zoom accounts being sold on hacker forum

These apps can perform a variety of functions including transferring data from Telegram, WhatsApp, Threema, and Facebook messages. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Apps

|

Scooped by

Gust MEES

|

Die 100 beliebtesten Fintech-Apps weisen allesamt Schwachstellen auf. Die älteste, nicht abgedichtete Sicherheitslücke stammt aus dem Jahr 2012. Außerdem sind 64 Prozent der getesteten Apps nicht DSGVO-konform.

Lediglich 36 Prozent der getesteten Anwendungen sind mit ihrer Hauptseite DSGVO-Konform

(Quelle: ImmuniWeb )Die 100 beliebtesten und erfolgreichsten Fintech-Anwendungen weisen ausnahmslos alle Sicherheitslücken auf. Das ergab nun eine Studie von ImmuniWeb.

Eines der Kernergebnisse ist, dass acht Hauptwebseiten und 64 Subdomains der überprüften Anwendungen mindestens eine Schwachstelle mit mittlerem oder sogar hohem Risiko aufweisen. Außerdem fanden die Experten in vergessenen Web Apps, APIs und Subdomains in den Bereichen Sicherheit und Datenschutz weitere Fehler. Betroffen sind hierbei ausnahmslos alle getesteten Apps. Besonders prekär ist, dass diese Lücken alle öffentlich gemeldet wurden und entsprechend auch potenziellen Angreifern bekannt sein dürften. Nur die beiden Hauptwebseiten von Brex Inc und N26 GmbH beinhalten laut der Studie keine Schwachstellen für SSL-Verschlüsselungen. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2014/03/05/often-asked-questions-are-there-cyber-security-dangers-with-apps-and-whats-about-privacy/ https://www.scoop.it/topic/securite-pc-et-internet/?&tag=Apps

|

Scooped by

Gust MEES

|

Wenn Apps auf Speicherkarten zugreifen, kann dies von Cyberkriminellen ausgenutzt werden. Mit der sogenannten Man-in-the-Disk-Attacke können sie den Datenstrom manipulieren.

Ein "Man-in-the-Disk-Angriff" läuft in mehreren Schritten ab.

(Quelle: Check Point ) Die Verwendung von Speicherkarten durch Apps kann von Cyberkriminellen ausgenutzt werden, um Android-Smartphones anzugreifen. Zu diesem Schluss kommt ein Bericht der Sicherheitsspezialisten von Check Point. Die sogenannte Man-in-the-Disk-Attacke erlaubt es einem Angreifer, in den externen Speicher – beispielsweise eine Speicherkarte – einzudringen und sich einzumischen.

Der interne Speicher der Smartphones wird durch die Android-Sandbox abgeschirmt. Der Schutz für externe Speichermedien ist geringer. Dies erlaube dem Angreifer, den Datenaustausch zwischen der App und dem externen Speicher abzufangen und zu manipulieren. Beispielsweise kann er unerwünschte Anwendungen im Hintergrund installieren, Apps zum Absturz bringen oder Schadcode in Apps einschleusen.

Neben Androids Umgang mit Speicherkarten liegt das Problem auch bei den Entwicklern, die sich mit ihren Apps nicht an Googles Richtlinien zur Nutzung externer Speichermedien halten. Unter den von Check Point geprüften Apps waren allerdings auch Apps, die von Google selbst stammen. Darunter waren Google Translate, Google Voice Typing und Google Text-to-Speech.

Beispielsweise im Falle von Google Translate und Google Voice Typing haben die Sicherheitsexperten festgestellt, dass die Entwickler die Integrität der aus dem externen Speicher gelesenen Daten nicht überprüfen konnten. So war das Team in der Lage, bestimmte Dateien, die von diesen Anwendungen benötigt werden, zu kompromittieren. Dies führte zum Absturz der Anwendungen.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Android

|

Scooped by

Gust MEES

|

CurrentC, the merchant's answer to NFC payment systems, has been hacked during its pilot program.

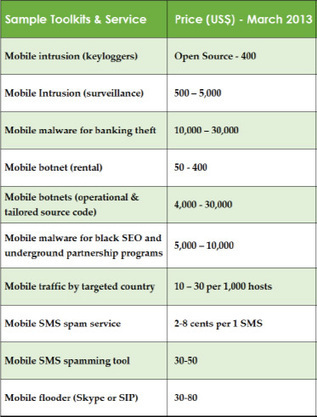

Researchers continue to find that the pace of mobile malware development is accelerating. Researchers continue to find that the pace of mobile malware development is accelerating.A total of 22,750 new modifications of malicious programs targeting mobile devices were detected this past quarter by Kaspersky Lab, which is more than half of the total number of modifications detected in all of 2012.A full 99.9% of them target the Android platform.

The sprawling mobile devices marketplace has spawned an industrialized mobile financial fraud plexus that today drives increasingly sophisti...

|

Your new post is loading...

Your new post is loading...

WhatsApp-Nummern von sechs Millionen Deutschen werden im Netz verkauft.

teleschauWhatsApp-Nummern von sechs Millionen Deutschen werden im Netz verkauft

Donnerstag, 24.11.2022, 13:27

In einem beliebten Hacker-Forum werden aktuell WhatsApp-Daten von knapp einer halben Milliarde Nutzern verkauft. Darunter sind auch sechs Millionen Deutsche.

Learn more / En savoir plus / Mehr erfahren:

https://gustmees.wordpress.com/2014/03/05/often-asked-questions-are-there-cyber-security-dangers-with-apps-and-whats-about-privacy/

https://www.scoop.it/t/securite-pc-et-internet/?&tag=WhatsApp...