Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

For nearly three weeks, Baltimore has struggled with a cyberattack by digital extortionists that has frozen thousands of computers, shut down email and disrupted real estate sales, water bills, health alerts and many other services.

But here is what frustrated city employees and residents do not know: A key component of the malware that cybercriminals used in the attack was developed at taxpayer expense a short drive down the Baltimore-Washington Parkway at the National Security Agency, according to security experts briefed on the case.

Since 2017, when the N.S.A. lost control of the tool, EternalBlue, it has been picked up by state hackers in North Korea, Russia and, more recently, China, to cut a path of destruction around the world, leaving billions of dollars in damage. But over the past year, the cyberweapon has boomeranged back and is now showing up in the N.S.A.’s own backyard. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA

|

Scooped by

Gust MEES

|

Electronic Frontier Foundation demande à la Cour suprême américaine d'annuler une décision de cour d'appel, fondée sur des emails récupérés par la NSA. Pour la fondation, la collecte d'emails d'un Américain, sans mandat, viole le Quatrième Amendement de la Constitution.

Nouveau front contre la surveillance outre-Atlantique. Le 10 août, l'Electronic Frontier Foundation, le Center for Democracy & Technology et le New America's Open Technology Institute ont annoncé la saisine de la Cour suprême. Les organisations demandent à la plus haute juridiction du pays d'invalider une décision d'une cour d'appel, datée de décembre 2016, basée sur des communications obtenues via le programme PRISM de la NSA.

La Cour d'appel des États-Unis pour le neuvième circuit, dans le procès de Mohamed Osman Mohamud, qui a tenté de commettre un attentat à Portland en 2010, a estimé que les emails utilisés dans son procès ont été récupérés conformément à la Constitution. Une vision que contredisent directement les nouveaux plaignants. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA http://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

ZDNet / Sicherheit / Virus

WannaCry: Microsoft kritisiert US-Geheimdienste

Microsoft will Regierungsbehörden verpflichten, Sicherheitslücken zu melden statt zu bevorraten. Es verspricht Hilfe für Kunden "unabhängig von ihrer Nationalität". Aber auch Microsoft kommt in die Kritik, nachdem es erst jetzt einen Patch für das vorwiegend betroffene Windows XP lieferte.

Microsoft-Chefjustiziar Brad Smith hat die US-Geheimdienste kritisiert und ihnen eine erhebliche Mitschuld an der Ransomware-Attacke WannaCrypt oder WannaCry vorgeworfen, die inzwischen weltweit schon über 200.000 Windows-PCs befallen hat. Er forderte erneut eine Digitale Genfer Konvention und rief zu gemeinsamem Handeln auf. Regierungsbehörden sollte nicht erlaubt sein, Sicherheitslücken zu bevorraten und auszunutzen.

Gleichzeitig versprach er, Microsoft werde Kunden unabhängig von ihrer Nationalität unterstützen und verteidigen, wenn sie Cyberangriffen ausgesetzt sind. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=RANSOMWARE http://www.scoop.it/t/securite-pc-et-internet/?&tag=Phishing

|

Scooped by

Gust MEES

|

Keine schnellen, simplen Antworten

Eine solche Veröffentlichung ist für Spezialisten interessant: Lässt sich aus dem Code herauslesen, welches irgendwo auf der Welt im Einsatz befindliche Tool von der CIA stammt und wie es getarnt wurde? Lassen sich gar vergangene Angriffe, die beispielsweise den Russen oder Chinesen zugeordnet wurden, nun dem amerikanischen Geheimdienst zuweisen? Unter dem Stichwort "Marble" etwa erschien ein Dokument mit Quellcode. Der Code gehört zu einem sogenannten Obfuscator, ein Programm, das von der CIA dafür genutzt worden sein könnte, eigene Schadsoftware zu verschleiern.

Simple, schnelle Antworten auf diese Fragen gibt es wohl nicht. Um Angriffe der CIA zuzuschreiben, bräuchte es "mehr Beweise", kommentierte etwa der Sicherheitsexperte Sean Sullivan von der finnischen IT-Sicherheitsfirma F-Secure Labs die "Marble"-Veröffentlichung. Sein Kollege Mikko Hyppönen sagte über Vault 7, es sei "keine Überraschung", dass die CIA solche Hacker-Werkzeuge nutze.

Die CIA dürfte es wie schon die NSA zu Zeiten der Snowden-Dokumente ärgern, wie viel nun über ihr Vorgehen bekannt wird. Denn Experten - und somit auch andere Geheimdienste - haben durch die veröffentlichten Dokumente einen detaillierten Einblick in die Arbeit und die interne Kommunikation der CIA. Und der normale Bürger kann jetzt zumindest nachvollziehen, was heute unter Geheimdienstmethoden zu verstehen ist. Learn more / En savoir plus/ Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=CIA http://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberespionage http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA http://www.scoop.it/t/securite-pc-et-internet/?&tag=Cyberattacks

|

Scooped by

Gust MEES

|

More evidence surfaced this week that computer surveillance tools belonging to the mysterious Equation hacking group are linked to the US National Security Agency.

Cyber-security experts were divided on the origin of the hacking code, which was leaked on Monday by another hacking group called calling itself the "Shadow Brokers." But The Intercept reported on Friday that a specific 16-character string found in a leaked NSA instruction manual also appears in the Shadow Brokers code.

The manual, a 31-page document entitled "FOXACID SOP for Operational Management," describes administrative tools for tracking surveillance targets, including a set of tags used to catalogue servers, according to The Intercept. The tags are used to trick Internet users into thinking they're browsing a safe website when in fact they've been sent a malicious payload from an NSA server.

Although it appears to show a link between the Shadow Brokers hack and the NSA, The Intercept acknowledges its findings don't necessarily mean that the NSA itself was hacked. The code could have been stolen from third-party hackers, a possibility Edward Snowden alluded to on Monday. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Shadow+Brokers http://www.scoop.it/t/securite-pc-et-internet/?tag=NSA

|

Scooped by

Gust MEES

|

Notorious NSA contractor-turned-privacy advocate Edward Snowden warns the recent NSA hacks could have some really "messy" consequences. Notorious NSA contractor-turned-privacy advocate Edward Snowden today took toTwitter to discuss the details of yesterday’s ‘Equation Group’ hack. The Equation Group — allegedly an offshoot of the NSA — saw its defenses penetrated by a group calling itself ‘The Shadow Brokers.’ Eventually this data began to make its way online. The collected data is reported to be a cache of hack tools, known as binaries. According to Snowden, these tools are uploaded onto an NSA staging server as part of on-going operations to target and trace rival malware servers. The practice is known as Counter Computer Network Exploitation, or CCNE — a process that allows NSA hackers to steal tools used by foreign (or domestic rival) hackers in order to fingerprint them. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Shadow+Brokers

|

Scooped by

Gust MEES

|

Last Friday, a mysterious group by the name of “The Shadow Brokers” dumped what appeared to be some of the National Security Agency’s hacking tools online. There was some speculation as to whether the tools were legitimate. According to The Intercept, these tools are mentioned in documents leaked by NSA whistleblower Edward Snowden. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Shadow+Brokers

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Die großen Unterseekabel sind die Lebensadern des Internet und deswegen für die Geheimdienste ein zentrales Angriffsziel. Die USA und ihre Verbündeten tun sich dabei besonders hervor; in Großbritannien meint man sogar, das Internet gemeistert zu haben.

Unbedingt lesen, sehr detaillierte Angaben und Grafiken...

|

Scooped by

Gust MEES

|

Ein geheimer Vermerk aus dem Kanzleramt legt nahe, dass der SPIEGEL im Jahr 2011 ins Visier von US-Geheimdiensten geriet. Die Bundesregierung tat nichts, um den Fall aufzuklären - und verschwieg dem Parlament die Hintergründe.

|

Scooped by

Gust MEES

|

Die Bundesregierung wurde vom US-Geheimdienst NSA offenbar noch massiver ausspioniert, als bislang bekannt. Wikileaks hat neue Geheimdokumente enthüllt, die Dutzende Spionageziele in verschiedenen Bundesministerien auflisten.

Mehr erfahren / En savoir plus / Learn more: - http://www.scoop.it/t/securite-pc-et-internet/?tag=Cyberespionage

|

|

Scooped by

Gust MEES

|

Zu einem Projekt des US-Geheimdiensts mit dem Codenamen "Red Disk" lagen ungeschützt über 100 Gigabyte an Daten auf einem nicht gelisteten AWS-Server. Es war nicht mal ein Passwort zum Download notwendig.

Und das nächste Datenleck: Chris Vickery der Firma UpGuard fand Ende September über 100 Gigabyte an Daten zu einem Projekt der NSA auf einem AWS-Server (Amazon Web Services) – ungeschützt und ohne Passwort. Dabei handelt es sich um den neuesten Fund in einer Reihe von ungeschützten Daten in der Cloud. UpGuard hatte bereits Daten von Accenture, Verizon, registrierter Wähler in den USA und eine Terabyte große Sammlung von Überwachungsdaten des US-Militärs auf AWS-Servern gefunden.

Kein Passwort benötigt

Bei den Daten handelt es sich laut Aussagen von UpGuard um Eigentum der NSA und der US-Armee, genauer gesagt um ein Projekt mit dem Codenamen "Red Disk". Die Dateien befanden sich zwar auf einem nicht gelisteten Server, waren aber nicht mit einem Passwort geschützt. Jeder, der über den Link verfügte, konnte die Dateien also abrufen. Der größte Fund dabei war eine virtuelle Festplatte, die laut UpGuard die Geheimhaltungsstufe "NOFORN" beinhaltet, also nicht einmal an Verbündete der USA weitergegeben darf.

UpGuard vermutet, dass die virtuelle Festplatte zur Weitergabe von klassifizierten Informationen dient. Ein Zugriff auf die Daten der Fesplatte ist jedoch nicht ohne eine Verbindung zum System des Pentagon möglich. Learn more / En savoir plus / Mehr erfahren: https://gustmees.wordpress.com/2012/11/05/naivety-in-the-digital-age/ https://www.scoop.it/t/securite-pc-et-internet/?&tag=Naivety

|

Scooped by

Gust MEES

|

In einem NSA-Bericht werden russische Militärhacker beschuldigt, vor den US-Wahlen dortige Wahlbehörden und deren Lieferanten angegriffen zu haben. Der streng geheime Bericht wurde dem Internetmagazin The Intercept zugespielt und hat bereits Konsequenzen.

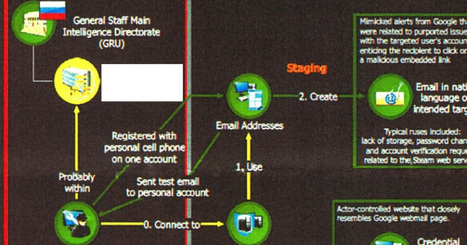

Das Wappen des russischen Militärgeheimdienstes GRU Hacker des Militärnachrichtendienstes der Russischen Föderation (GRU) sollen vor den US-Wahlen vom November 2016 zumindest versucht haben, in die Systeme von US-Wahlbehörden und Dienstleistern einzudringen. Das geht aus einem geheimen Bericht der NSA hervor, der von The Intercept veröffentlicht wurde. Er dreht sich in erster Linie um einen mehrstufigen Spearphishing-Angriff, hält sich bei der Beurteilung eines etwaigen Erfolgs aber bedeckt.

Das Dokument ist als "Top Secret" gekennzeichnet und wurde offenbar in der ersten Maiwoche erstellt. Es enthält eine Zusammenfassung von Ermittlungsergebnissen, aber keine Rohdaten. Offen bleibt, auf welcher Grundlage der GRU beschuldigt wird. Berichtet wird über drei verschiedene, dem GRU zugeschriebene Anläufe im Zeitraum von August bis November 2016. Von dem schwerwiegendsten der drei Fälle hat die NSA laut ihrem Bericht erst am 27. April erfahren. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Millionen von Nutzer-E-Mails wurden von Yahoo im Auftrag der US-amerikanischen Sicherheitsbehörde NSA gescannt, sowie Nutzerdaten übergeben. Dem Internetunternehmen drohten bei Kooperationsverweigerung massive Geldstrafen. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Yahoo...

|

Scooped by

Gust MEES

|

Der Nachrichtendienst NSA ist offenbar Opfer eines Hackerangriffs geworden. Bereits 2013 erbeutete Überwachungsprogramme wurden jetzt im Internet veröffentlicht. Edward Snowden vermutet russische Hintermänner. Für die NSA könnte der Hack unangenehme Folgen haben.

|

Scooped by

Gust MEES

|

This is surely no frivolous hacker feud, but an incredibly sophisticated attack on the US cyber-security infrastructure — even though it was meant to look like it was carried out by Guy-Fawkes-mask-wearing ideological warriors, at least a bit. It even features a quasi-illiterate intro/rant railing against “the elites.” It’s a familiar refrain in an American political season dominated by anti-establishment politicians, and it fits well with the stereotype of the libertarian hacker — but it also seems to want to convince these elites not to support the sort of offensive hacking on display in their leak. Emphasis added:

We want make sure Wealthy Elite recognizes the danger cyber weapons, this message, our auction, poses to their wealth and control. Let us spell out for Elites. Your wealth and control depends on electronic data. You see what “Equation Group” can do. You see what cryptolockers and stuxnet can do. You see free files we give for free. You see attacks on banks and SWIFT in news. Maybe there is Equation Group version of cryptolocker+stuxnet for banks and financial systems? If Equation Group lose control of cyber weapons, who else lose or find cyber weapons? If electronic data go bye bye where leave Wealthy Elites? Maybe with dumb cattle? Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Shadow+Brokers http://www.scoop.it/t/securite-pc-et-internet/?tag=NSA

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

The cyber attack vectors available to hackers will continue to grow as the Internet of Things (IoTs) become more commonplace, making valuable data accessible through an ever-widening selection of entry points.

Although it's not the hackers alone, the NSA is also behind the Internet of Things.

We already know the United States National Security Agency's (NSA) power to spy on American as well as foreign people – thanks to the revelations made by whistleblower Edward Snowden in 2013.

But, now the agency is looking for new ways to collect even more data on foreign intelligence, and for this, the NSA is researching the possibilities of exploiting internet-connected biomedical devices ranging from thermostats to pacemakers.

During a military technology conference in Washington D.C. on Friday, NSA deputy director Richard Ledgett said his agency officials are "looking at it sort of theoretically from a research point of view right now." Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=NSA http://www.scoop.it/t/securite-pc-et-internet/?tag=Cyberespionage

|

Scooped by

Gust MEES

|

2011 sollen US-Angreifer Schnüffelsoftware auf Rechner des europäischen Konzerns EADS gebracht haben. Ihre Spur sei aber im Sande verlaufen. Der US-Geheimdienst NSA soll allerdings schon früher Interesse an den Geschäften des Konzerns gezeigt haben.

Mehr erfahren / En savoir plus / Learn more:

- http://www.scoop.it/t/securite-pc-et-internet/?tag=Cyberespionage

|

Scooped by

Gust MEES

|

Revelations from WikiLeaks published this week show how boundlessly and comprehensively American intelligence services spied on the German government. It has now emerged that the US also conducted surveillance against SPIEGEL.

Mehr erfahren / En savoir plus / Learn more: - http://www.scoop.it/t/securite-pc-et-internet/?tag=Cyberespionage

|

Your new post is loading...

Your new post is loading...

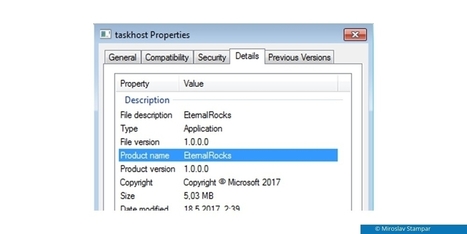

For nearly three weeks, Baltimore has struggled with a cyberattack by digital extortionists that has frozen thousands of computers, shut down email and disrupted real estate sales, water bills, health alerts and many other services.

But here is what frustrated city employees and residents do not know: A key component of the malware that cybercriminals used in the attack was developed at taxpayer expense a short drive down the Baltimore-Washington Parkway at the National Security Agency, according to security experts briefed on the case.

Since 2017, when the N.S.A. lost control of the tool, EternalBlue, it has been picked up by state hackers in North Korea, Russia and, more recently, China, to cut a path of destruction around the world, leaving billions of dollars in damage. But over the past year, the cyberweapon has boomeranged back and is now showing up in the N.S.A.’s own backyard.

Learn more / En savoir plus / Mehr erfahren:

http://www.scoop.it/t/securite-pc-et-internet/?&tag=NSA