Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

Das smarte Heim und das sich darin breitmachende Internet der Dinge gilt seit Langem als große Spielwiese für Hacker. Jenseits von vergleichsweise komplexen Systemen mit Kamera und Mikrofon wie intelligenten Lautsprechern lässt sich mittlerweile schier jedes elektronische Haushaltsgerät bis hin zur Glühbirne oder Steckdose mit Lösungen fürs Internet of Things (IoT) aus der Box ans Netz anschließen und in die Cloud bringen. Dies vergrößert die Flächen für massive IT-Angriffe enorm.

"Der Sicherheitslevel dieser Geräte ist minimal", erklärte Michael Steigerwald, Mitgründer des IT-Security-Startups Vtrust, am Freitag auf dem 35. Chaos Communication Congress (35C3) in Leipzig nach einem umfangreichen Test. "Alles, was ich probiert habe, hat direkt funktioniert", verwies er auf umfangreiche Hackmöglichkeiten. Brisante Daten lägen offen abgreifbar im Speicher, die Kommunikationsübertragung erfolge meist und just in kritischen Fällen unverschlüsselt, der sonstige Einsatz kryptografischer Schutzmechanismen stelle "keine Hürde" für halbwegs versierte Angreifer dar. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Internet+of+things

|

Scooped by

Gust MEES

|

Das Internet der Dinge entpuppt sich mehr und mehr als Sicherheitsrisiko für die heutige IT-Landschaft. Denn Cyberkriminelle nutzen schlecht gesicherte Smart-Home-Geräte für ihre Attacken aus.

Dass das Internet der Dinge mit seinen unzähligen vernetzten Geräten eine ungeheure Angriffsfläche für Cyberattacken bietet, ist ein offenes Geheimnis. Wie schlecht es um die vernetzte Welt der Gadgets und smarten Helferlein aber wirklich bestellt ist, haben nun die Sicherheitsexperten von Kaspersky Labs in einer Studie ermittelt. Demzufolge waren im ersten Halbjahr 2018 IoT-Geräte weltweit den Angriffen von mehr als 120.000 unterschiedlichen Malware-Varianten ausgesetzt. Dies entspricht dem dreifachen Wert des gesamten Vorjahres 2017.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

The Z-Wave wireless communications protocol used for some IoT/smart devices is vulnerable to a downgrade attack that can allow a malicious party to intercept and tamper with traffic between smart devices.

The attack —codenamed Z-Shave— relies on tricking two smart devices that are pairing into thinking one of them does not support the newer S-Wave S2 security features, forcing both to use the older S0 security standard.

The problem, as security researchers from Pen Test Partners have explained this week, is that all S0 traffic is secured by default with an encryption key of "0000000000000000."

An attacker that can trick a smart device into pairing with another device, a PC, or a smartphone app via the older S0 standard, can later decrypt all traffic exchanged between the two because the decryption key is widely known.

The Pen Test crew say they identified three methods that can be used to trick two devices into pairing via the old S0 instead of S2, even if both support the newer security standard.

Z-Shave attack is pretty dangerous

The Z-Shave attack is dangerous because devices paired via an older version of Z-Wave can become a point of entry for an attacker into a larger network, or can lead to the theft of personal property.

While this flaw might prove frivolous for some devices in some scenarios, it is a big issue for others —such as smart door locks, alarm systems, or any Z-Wave-capable device on the network of a large corporation. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

Vulnerable in-vehicle infotainment systems have left some Volkswagen cars open to remote hacking, researchers warn. Over the last few years, automakers like Ford, Jeep, Nissan and Toyota have all suffered car-hacking vulnerabilities in their vehicles. Now, it looks like Volkswagen has been pulled into the mix after researchers discovered that in-vehicle infotainment (IVI) systems in certain Volkswagen-manufactured cars could be remotely hacked. Not only that, but it’s possible to pivot to more critical systems. Related PostsApril 25, 2018 , 11:30 am April 25, 2018 , 9:30 am April 19, 2018 , 1:17 pm The vulnerability was discovered in the Volkswagen Golf GTE and an Audi3 Sportback e-tron, which were both manufactured in 2015. Computest researchers Daan Keuper and Thijs Alkemade, who discovered the flaw, said that under certain conditions the IVI vulnerability could enable attackers to commandeer the on-board microphone to listen in on the conversations of the driver, turn the microphone on and off, and access the system’s complete address book and the conversation history. There is also a possibility of hackers tracking the car through the navigation system at any given time, they said. A Volkswagen spokesperson told Threatpost that the vehicles impacted are those produced with Discover Pro infotainment systems – Golf GTE and Audi A3 e-tron. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cars https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

Microsoft präsentiert mit Azure Sphere eine neue Plattform zur Absicherung des Internet of Things (IoT). Dabei setzen die Redmonder auf ARM-Chipsets, Linux und die hauseigene Cloud.

Azure Sphere setzt sich aus speziellen Chipsets, einem Linux-Betriebssystem und Cloud-Diensten zusammen.

(Quelle: Microsoft )

Das Internet der Dinge stellt die IT-Sicherheit in Unternehmen vor gänzlich neue Herausforderungen. Die schiere Masse an vernetzten Endpunkten liefert eine breite Angriffsfläche für Cyberattacken und Malware-Infektionen. So wurden etwa 2016 im sogenannten Mirai-Botnet rund 100.000 IoT-Geräte kompromittiert und für DDoS-Angriffe auf den Web-Dienstleister Dyn missbraucht. Weitreichende Ausfälle von populären Internet-Diensten wie Twitter, Paypal, Netflix oder Spotify waren die Folge.

Dieser Problematik will Microsoft nun mit seiner neuen Azure Sphere begegnen, einer sicheren Plattform für IoT-Geräte. Dabei setzten die Redmonder auf ein mehrschichtiges Sicherheitskonzept, das sich aus einem Verbund aus Hardware und Software sowie der Cloud zusammensetzt. Zertifizierte ARM-Chipsets treffen auf ein Linux-basierte Azure Sphere OS und werden von Sicherheitsdiensten aus der Cloud unterstützt.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

New Mirai variant named Mirai OMG

Fortinet has named this variant Mirai OMG —based on the OOMGA string found in some parts of the malware's source code where the term "Mirai" used to be— and this variant now joins a growing Mirai family that also includes variants such as Satori (Okiru), Masuta, and Akuma.

But while Fortinet has not analyzed the traffic flowing through the Mirai OMG network, in theory, it should not be any different from the regular type of traffic that malicious proxy networks have been relaying for years. This includes:

⠕ relaying traffic meant for malware C&C servers to hide their true location

⠕ acting as launching points for dictionary and brute-force attacks to bypass security solutions that limit the number of failed attempts per IP

⠕ launching SQL injection, CSRF, LFI, and XSS attacks to bypass geofencing rules and exploit other web applications

Since Mirai OMG still relies on the classic Mirai spreading technique of brute-forcing devices using weak passwords, changing any IoT equipment's default password should safeguard most users from having their device taken over for a crime spree.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot https://www.scoop.it/t/securite-pc-et-internet/?&tag=Mirai+Botnet

|

Scooped by

Gust MEES

|

The average home now has around three connected computers and four smart mobile devices. Hardly surprising, considering that 86 per cent of us check the Internet several times a day or more, and that’s outside of work. Chatting, shopping, banking, playing games, listening to music, booking travel and managing our increasingly connected homes. The risk of cyberattack can be the furthest thing from our mind. Every year, Kaspersky Lab’s experts look at the main cyberthreats facing connected businesses over the coming 12 months, based on the trends seen during the year. For 2018, we decided to extract some top predictions that also have big implications for everyday connected life. So what could the hackers be after in 2018? Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet

|

|

Scooped by

Gust MEES

|

Fortwährende Bedrohung durch mobile und IoT-Malware

Malware wirkt sich nicht nur auf die Infrastruktur des Unternehmens aus, da die Bedrohung durch mobile Malware zunimmt. Angesichts der Zunahme bösartiger Android-Apps hat 2018 ein verstärkter Fokus auf Malware gelegen, die auf Telefone, Tablets und andere IoT-Geräte übertragen wurde. Da Privathaushalte und Unternehmen immer mehr internetgebundene Geräte verwenden, haben Kriminelle neue Wege gefunden, um diese Geräte als Knotenpunkte bei großen Botnetzangriffen zu verwenden. Im Jahr 2018 demonstrierte VPNFilter die zerstörerische Wirkung von Malware-Waffen, die eingebettete Systeme und Netzwerkgeräte betrafen, die keine offensichtliche Benutzeroberfläche haben. Mirai Aidra, Wifatch und Gafgyt lieferten außerdem eine Reihe automatisierter Angriffe, die vernetzte Geräte als Knoten in Botnetzen für verteilte Denial-of-Service-Angriffe, Mining-Kryptowährung und Infiltrationsnetzwerke nutzten.

Weitere und detaillierte Informationen zu Bedrohungstrends und zum Verhalten von Cyberkriminellen finden Sie im vollständigen Threat-Bericht der SophosLabs 2019 unter www.sophos.de/threatreport

Bei der Abwehr von Cyber-Angriffen wird man auch in Zukunft immer wieder vor Überraschungen stehen. Cyber-Kriminalität ist heute nicht nur ein lukratives Geschäft, sondern besticht auch zunehmend durch sehr gutes Design und hohe Intelligenz. Doch auch die Security-Branche entwickelt sich schnell. Beispielsweise durch Machine Learning, verhaltensbasierte Erkennung und die intelligente Vernetzung der Security, kann Sophos eine Vielzahl an modernen und hoch entwickelten Angriffen erkennen und abwehren. Die Security entwickelt sich rasch und ist in vielen Fällen bereits den Cyber-Kriminellen mindestens einen Schritt voraus.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet

|

Scooped by

Gust MEES

|

Des chercheurs danois et suédois en sciences informatiques et systèmes autonomes ont décortiqué la sécurité du robot Pepper de Softbank Robotics utilisé notamment au Japon dans des points de vente Nestlé. Utilisation de logiciels non mis à jour et exposition à des attaques XSS, par force brute et élévation de privilèges font partie des vulnérabilités de sécurité recensées. Depuis quelques années, les études relatives à la sécurité des objets connectés se suivent et se ressemblent. Toutes - ou presque - pointent leurs lacunes en termes de sécurité, un phénomène qui ne remonte pas à hier. Parmi la ribambelle de périphériques reliés au réseau, certains sont plus emblématiques que d'autres, notamment ceux appartenant à la catégorie des robots parmi lesquels Pepper, propriété de SoftBank Robotics suite au rachat du français Aldebaran Robotics. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot https://www.scoop.it/t/luxembourg-europe/?&tag=Pepper

|

Scooped by

Gust MEES

|

VW bugs: "Unpatchable" remote code pwnage

Two security researchers have excoriated Volkswagen Group for selling insecure cars. As in: hackable-over-the-internet insecure.

They broke into a recent-model VW and an Audi, via the cars’ internet connections, and were able to jump from system to system, running arbitrary code. Worryingly, they fully pwned the unauthenticated control bus connected to some safety-critical systems—such as the cruise control.

But VW has no way to push updates to its cars, and won’t alert owners to visit a dealer for an update.

Yes, it’s the internet of **** again: Potentially safety-critical bugs caused by the conflict between convenience and security. In this week’s Security Blogwatch, we prefer classic, analog vehicles.

Your humble blogwatcher curated these bloggy bits for your entertainment. Not to mention: Globfinity War…

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cars https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

Selon Threat Post, deux chercheurs en sécurité de l'entreprise hollandaise Computest, Daan Keuper et Thijs Alkemade, ont découvert des vulnérabilités dans le logiciel embarqué de la Volkswagen Golf GTE et de l'Audi3 Sportback e-tron

Ces vulnérabilités offrent pas mal d'amusements aux pirates : ouvrir le microphone pour écouter les conversation à l'intérieur du véhicule, accéder au carnet d'adresses complet, à l'historique des conversations, tracer le véhicule à travers son système de navigation, modifier l'affichage de l'écran du système..

Ce n'est pas tout... Poussant leurs investigations, les chercheurs ont constaté qu'il est possible de lire n'importe quel fichier sur le disque du système et même d'exécuter du code arbitraire à distance.

Volswagen commente l'affaire ainsi auprès de Threatpost : "Nous sommes en contact avec Computest depuis la mi-2017", la correction de bugs - en d'autres termes, l'élimination de la vulnérabilité - avait déjà eu lieu début mai 2016."

Fort bien... Toutefois en ce qui concerne les corrections des bugs, les chercheurs sont beaucoup plus nuancés : "Le système que nous avons étudié ne peut pas être mis à jour par l'utilisateur final, un utilisateur doit se rendre chez un revendeur officiel pour recevoir une mise à jour. Cependant, d'après notre expérience, il semble que les voitures qui ont été produites auparavant ne sont pas automatiquement mises à jour lorsqu'elles sont réparées chez un concessionnaire, elles sont donc toujours vulnérables à l'attaque décrite. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Cars https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

A previously undisclosed flaw in Nike's website allowed anyone with a few lines of code to read server data like passwords, which could have provided greater access to the company's private systems.

An 18-year-old researcher Corben Leo discovered the flaw late last year and contacted Nike through the company's dedicated email address for reporting security flaws, which it advertises on its bug bounty page.

After hearing nothing back for more than three months, Leo contacted ZDNet, which also alerted the company to the vulnerability.

The bug exploited an out-of-band XML external entities (OOB-XXE) flaw that abused how Nike's website parses XML-based files, allowing the researcher to read files directly on the server. OOB-XXE flaws are widely seen as esoteric and difficult to carry out, but can be used to gain deep access to a server's internals. Gaining access to a server's files can disclose other avenues for exploitation, such as remote code execution or pivoting to other connected servers or databases. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=DATA-BREACHES https://www.scoop.it/t/securite-pc-et-internet/?&tag=wearables https://gustmees.wordpress.com/2013/12/21/privacy-in-the-digital-world-shouldnt-we-talk-about-it/

|

Scooped by

Gust MEES

|

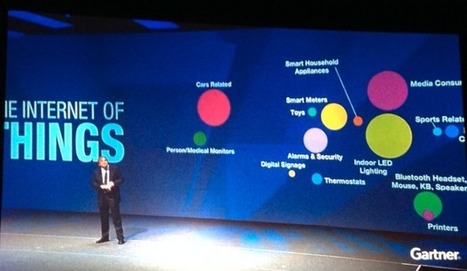

Most readers here have likely heard or read various prognostications about the impending doom from the proliferation of poorly-secured “Internet of Things” or IoT devices. Loosely defined as any gadget or gizmo that connects to the Internet but which most consumers probably wouldn’t begin to know how to secure, IoT encompasses everything from security cameras, routers and digital video recorders to printers, wearable devices and “smart” lightbulbs.

Throughout 2016 and 2017, attacks from massive botnets made up entirely of hacked IoT devices had many experts warning of a dire outlook for Internet security. But the future of IoT doesn’t have to be so bleak. Here’s a primer on minimizing the chances that your IoT things become a security liability for you or for the Internet at large. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=iot

|

Scooped by

Gust MEES

|

|

Your new post is loading...

Your new post is loading...

Das smarte Heim und das sich darin breitmachende Internet der Dinge gilt seit Langem als große Spielwiese für Hacker. Jenseits von vergleichsweise komplexen Systemen mit Kamera und Mikrofon wie intelligenten Lautsprechern lässt sich mittlerweile schier jedes elektronische Haushaltsgerät bis hin zur Glühbirne oder Steckdose mit Lösungen fürs Internet of Things (IoT) aus der Box ans Netz anschließen und in die Cloud bringen. Dies vergrößert die Flächen für massive IT-Angriffe enorm.

"Der Sicherheitslevel dieser Geräte ist minimal", erklärte Michael Steigerwald, Mitgründer des IT-Security-Startups Vtrust, am Freitag auf dem 35. Chaos Communication Congress (35C3) in Leipzig nach einem umfangreichen Test. "Alles, was ich probiert habe, hat direkt funktioniert", verwies er auf umfangreiche Hackmöglichkeiten. Brisante Daten lägen offen abgreifbar im Speicher, die Kommunikationsübertragung erfolge meist und just in kritischen Fällen unverschlüsselt, der sonstige Einsatz kryptografischer Schutzmechanismen stelle "keine Hürde" für halbwegs versierte Angreifer dar.

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/securite-pc-et-internet/?&tag=Internet+of+things