Your new post is loading...

Your new post is loading...

|

Scooped by

Gust MEES

|

|

Scooped by

Gust MEES

|

Microsoft has warned users that its patches for the dangerous Meltdown CPU bug won't reach them if their third-party antivirus hasn't been updated to support this week's Windows security update.

By now Windows users should have received the patches Microsoft released yesterday to plug the widespread Meltdown bug and its companion Spectre, which expose most computers and phones to speculative execution side-channel attacks that affect chips from Intel, AMD, and Arm.

Microsoft released software updates for Internet Explorer, Microsoft Edge, Windows, and SQL Server, but customers will also need to apply firmware updates from their respective hardware vendors too.

Surface and Surface Book users can expect an automatic firmware update from Microsoft but those with other hardware will need to check with their vendors. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Meltdown+and+Spectre+Attacks https://gustmeesde.wordpress.com/2014/12/16/browser-sind-das-einfallstor-fur-malware-sind-eure-browser-up-to-date/ https://gustmeesde.wordpress.com/2014/12/26/programme-die-auf-jeden-neuen-pc-und-smartphones-gehoren/

|

Scooped by

Gust MEES

|

Aktuell häufen sich im Netz sich erneut Beschwerden von Usern, die von angeblichen Microsoft-Mitarbeitern angerufen wurden. Ihre Windows-Lizenz sei "abgelaufen". Dabei handelt es sich um eine bereits bekannte Betrugsmasche, vor der nun sogar die Polizei warnt. Sollte "Microsoft" demnächst bei Ihnen anrufen, legen Sie am besten sofort auf.

Hallo, hier Microsoft: Bitte bezahlen!

Offenbar macht eine bereits bekannte Telefonbetrugs-Masche derzeit wieder die Runde - wodurch die Polizeistelle in Aachen sich gezwungen sah, eine offizielle Warnung herauszugeben. Über 100 Menschen meldeten in den letzten Tagen demnach Anrufe von angeblichen Microsoft-Mitarbeitern.

Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Awareness https://www.scoop.it/t/securite-pc-et-internet/?&tag=Arnaques

|

Scooped by

Gust MEES

|

Une anomalie de sécurité précédemment non divulguée dans un ancien serveur Web Windows ne sera pas corrigée, même si des centaines de milliers de serveurs exécutent encore le logiciel obsolète.

La vulnérabilité dans Internet Information Services (IIS 6) a été exploitée à distance depuis juillet dernier, selon deux chercheurs en sécurité d'une université de technologie chinoise. Ces derniers ont d'ailleurs publié cette semaine le PoC d'un exploit sur Github.

La version touchée d'IIS 6 a été livrée pour la première fois avec Windows Server 2003, mais n'est plus supportée depuis 2015.

Microsoft a fait savoir que par conséquent, il ne corrigerait probablement pas cette faille.

"Ce problème n'affecte pas les versions actuellement supportées" a déclaré un porte-parole de Microsoft. "Nous continuons à recommander aux clients de migrer vers nos derniers systèmes d'exploitation et de bénéficier d'une protection robuste et moderne."

Plus de 600.000 anciens serveurs IIS 6 sont toujours utilisés, principalement aux Etats-Unis et en Chine, d'après une recherche sur Shodan, un moteur de recherche pour les terminaux connectés à Internet. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/

|

Scooped by

Gust MEES

|

Mit einem einfachen Trick greift der MacDownloader Passwörter ab. Die Malware soll es auf Mitarbeiter von US-Rüstungsfirmen und Menschenrechtler abgesehen haben. Getarnt als Adobe-Flash-Installer und Entfernungs-Tool für Adware von Bitdefender versucht die Malware MacDownloader, Passwörter an seine Urheber weiterzuleiten. Das schreiben die beiden Sicherheitsforscher Claudio Guarnieri und Collin Anderson in einem Bericht. Tarnung: Die Malware gibt sich als Flashplayer aus. (Quelle: iranthreats.github.io) Nach der Installation versucht der MacDownloader, mithilfe eines gefälschten System-Dialogs, an die Passwörter der Opfer zu kommen, und leitet den Apple-Schlüsselbund schließlich an die Angreifer weiter. Diese sollen aus dem Iran stammen, so die Sicherheitsforscher. Learn more / En savoir plus / Mehr erfahren:

|

Scooped by

Gust MEES

|

Ein Hacker namens BuggiCorp hat eine schwerwiegende Sicherheitslücke in allen Windows-Versionen seit Windows 2000 entdeckt. Über den Bug kann ein Hacker seiner Malware die höchsten Zugriff auf die höchste Systemsicherheits-Stufe verschaffen.

|

Scooped by

Gust MEES

|

|

|

Scooped by

Gust MEES

|

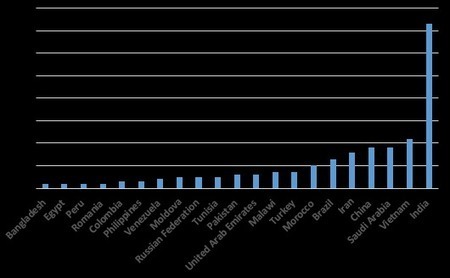

Sicherheitsexperten von Proofpoint untersuchten das Mining-Botnet Smominru, das auf mehr als 500.000 Windows-Maschinen die Kryptowährung Minero schürft.

Nach Erkenntnissen von Sicherheitsexperten der Firma Proofpoint missbrauchen Kriminelle die Rechenleistung von mehr als einer halben Million Windows-Systemen, um die Kryptowährung Minero zu "schürfen". Laut Proofpoint handelt es sich bei den befallenen Maschinen vor allem um Windows-Server, von denen viele in Russland, Indien, Taiwan und der Ukraine laufen. Im Beobachtungszeitraum von Mai 2017 bis Januar 2018 hätten die Angreifer Mineros im Wert von rund 3,6 Millionen US-Dollar ergattert.

Server unbrauchbar

Auf den Stromkosten bleiben die Geschädigten sitzen, außerdem vermuten die Sicherheitsforscher, dass viele der befallenen Server wegen der zusätzlichen Rechenlast nur noch eingeschränkt funktionieren. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency https://www.scoop.it/t/securite-pc-et-internet/?&tag=cryptojacking

|

Scooped by

Gust MEES

|

Microsoft has warned users that its patches for the dangerous Meltdown CPU bug won't reach them if their third-party antivirus hasn't been updated to support this week's Windows security update.

By now Windows users should have received the patches Microsoft released yesterday to plug the widespread Meltdown bug and its companion Spectre, which expose most computers and phones to speculative execution side-channel attacks that affect chips from Intel, AMD, and Arm.

Microsoft released software updates for Internet Explorer, Microsoft Edge, Windows, and SQL Server, but customers will also need to apply firmware updates from their respective hardware vendors too.

Surface and Surface Book users can expect an automatic firmware update from Microsoft but those with other hardware will need to check with their vendors. Learn more / En savoir plus / Mehr erfahren: https://www.scoop.it/t/securite-pc-et-internet/?&tag=Meltdown+and+Spectre+Attacks

|

Scooped by

Gust MEES

|

Une note de sécurité du Kaspersky Lab, sur sa plateforme SecureList, met en garde contre un malware multiplateforme qui se répand via Facebook Messenger.

Pratiquement, le malware vous envoie un message sur Messenger, sous l'identité d'un ami... Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Facebook

|

Scooped by

Gust MEES

|

Mirai n’a pas dit son dernier mot. Les éditeurs d’antivirus Dr Web et Kaspersky communiquent ainsi sur une nouvelle version du fameux malware, visant cette fois-ci des machines sous Windows. Dr. Web a été le premier à tirer la sonnette d’alarme au début du mois de février, suivi de près par Kaspersky.

Baptisé trojan.mirai1 par Dr Web, ce malware infecte les machines sous Windows en utilisant des vecteurs classiques, type pièce jointe malveillante ou macro Office. Une fois la machine infectée par le trojan, celui-ci va scanner le réseau local à la recherche d’objets connectés fonctionnant sous Linux. Puis il va utiliser ceux-ci afin de les infecter avec une variante de Mirai, et ceux-ci seront ajoutés au botnet des cybercriminels qui peuvent alors les utiliser pour lancer des attaques DDoS. Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?&tag=Botnet http://www.scoop.it/t/securite-pc-et-internet/?&tag=Botnet&tag=Mirai+Botnet

|

Scooped by

Gust MEES

|

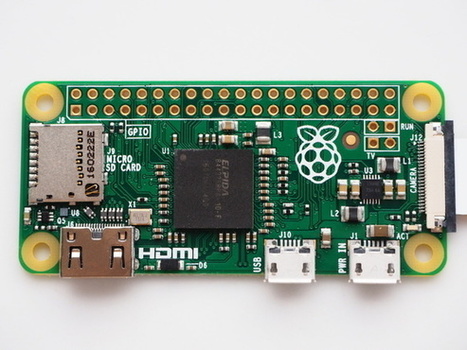

A proof of concept from security researcher and software developer Samy Kamkar shows that macOS, Windows, and Linux computers can have any previously active Web logins hijacked merely by plugging in a tiny Unix device via USB or Thunderbolt, even if the computer is locked and password protected, and possibly even when it seems to be asleep. It can also hijack many router brands on the same network.

PoisonTap exploits several interlocked network and browser design features, rather than relying on an operating system, hardware, or browser flaw. This will make it harder to root out and resolve. Kamkar said in an interview, “The interesting attacks to me are by design: how do you exploit the protocol rather than a single buffer overflow that gets patched the next day.” Learn more / En savoir plus / Mehr erfahren: http://www.scoop.it/t/securite-pc-et-internet/?tag=Samy+KAMKAR http://www.scoop.it/t/securite-pc-et-internet/?tag=Raspberry+PI

|

Scooped by

Gust MEES

|

Information security bods at Trustwave have found a zero-day exploit affecting all versions of Microsoft's OS Windows, all the way from Windows 2000 up to a fully patched version of Windows 10 including all server editions.

It estimates that this affects 1.5 billion computers around the world.

The company provides threat intelligence services and regularly monitors several forums, and it is through this it discovered the exploit which was found on a Russian speaking forum and is currently being offered for sale for £62,000 ($US 90,000).

Trustwave cautioned that there is currently no fix for the exploit and has recommended Windows users stay vigilant for phishing emails. In addition, it has also issued a more general warning about the rise of malware-as-a-service (MaaS).

Ziv Mador, VP of security research at Trustwave, told SCMagazineUK.com, “This is a very serious exploit. From what we've seen in the past, exploits of this type tend to have somewhere in the region of a 10 percent success rate which spells bad news all around.”

According Trustwave, Microsoft has been notified of the zero day offering and is continuing to monitor the situation.

|

Scooped by

Gust MEES

|

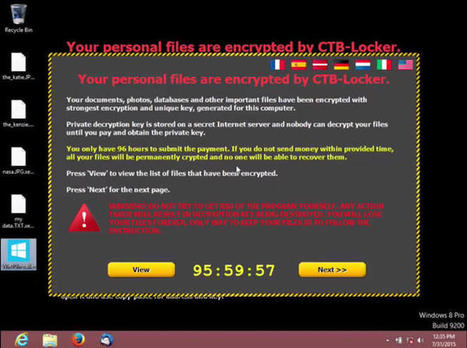

Just days after Microsoft released its latest operating system, hackers have begun targeting soon-to-be Windows 10 users with an emerging kind of malware.

Cisco security researchers are warning users against opening email attachments purporting to be from the software giant. The "ransomware" malware, which encrypts files until a ransom is paid, is being sent as part of an email spam campaign.

|

Your new post is loading...

Your new post is loading...

Learn more / En savoir plus / Mehr erfahren:

https://www.scoop.it/t/securite-pc-et-internet/?&tag=crypto-currency

https://www.scoop.it/t/securite-pc-et-internet/?&tag=cryptojacking